Der US-Medizinanbieter Stryker ist nach einem Cyberangriff, der von Akteuren aus dem Iran ausgeführt wurde, digital komplett "ausgeknipst". Zehntausende Geräte wurden remote gelöscht – Informationen zufolge konnten die Angreifer das über Intune erreichen. Das zeigt, wo die Reise hin geht.

Der US-Medizinanbieter Stryker ist nach einem Cyberangriff, der von Akteuren aus dem Iran ausgeführt wurde, digital komplett "ausgeknipst". Zehntausende Geräte wurden remote gelöscht – Informationen zufolge konnten die Angreifer das über Intune erreichen. Das zeigt, wo die Reise hin geht.

Ich hatte die Tage bereits die Warnung von Tenable gesehen, dass iranische Cyberakteure wie Hanela auf Grund des Iran-Konflikts bei Cyberangriffen dazu übergangen sind, sogenannte "Wiper" einzusetzen. Diese dringen in Computersysteme ein und löschen alle Dateien.

Dort wurde auch erwähnt, dass Angriffe auf Hikvision-Überwachungskameras über Schwachstellen erfolgen, die teilweise seit 2017 gepatcht sind. Weiterhin gab es eine Information von Check Point Research zur Gruppe Hanela mit Details zu deren Angriffen.

Ich bin nicht dazu gekommen, das hier alles im Blog aufzugreifen, weil ein Vorfall den nächsten jagt. Für Stryker waren diese Warnungen aber zu spät, die wurden komplett digital abgeschaltet.

US-Medizinanbieter Stryker ausgeknipst

Denn am 11.März 2026 wurde auch bekannt, dass US-Medizinanbieter Stryker nach einem Wiper-Angriff durch Hanela quasi digital handlungsunfähig ist. Stryker ist ein führender US-Hersteller von Medizinprodukten. Das Unternehmen beschäftigt weltweit 56.000 Mitarbeiter, und stellt chirurgische und bildgebende Geräte, Defibrillatoren, Krankenhausbetten, Gelenkersatzsysteme und andere medizinische Geräte her. Es gibt auch Verbindungen zum US-Militär (Produkte zur Versorgung verwundeter Soldaten).

Mitarbeiter von Stryker in den USA, Australien, Indien, Irland und anderen Ländern begannen am Morgen des 11. März 2026, in einem Reddit-Forum über einen Cyberangriff zu berichten. Die ersten Medienberichte über den Hackerangriff kamen aus Irland, wo das Unternehmen eine Niederlassung unterhält.

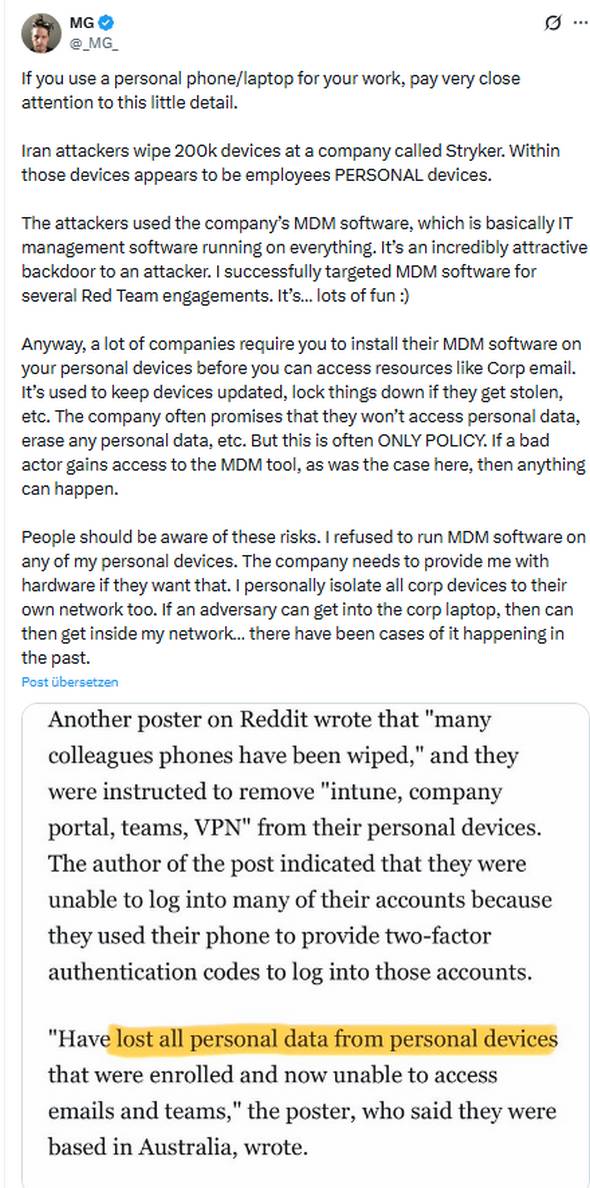

Der obige Tweet greift das auf und gibt an, dass auch alle Mobilgeräte, die mit dem Mobile Device Management (MDM) des Unternehmens verbunden sind, gelöscht werden. Weitere Berichte besagten, dass die internen Anmelde- und Admin-Seiten von Stryker mit dem Logo der Hackergruppe Handala verunstaltet sei. Auf den Systemen wurde eine Nachricht der Hacker veröffentlicht, in der sie behaupteten, mehr als 200.000 Stryker-Server, -Systeme und -Mitarbeitergeräte angegriffen zu haben. Viele der Systeme seien gelöscht worden. Zudem habe die Gruppe rund 50 Terabyte an Daten gestohlen.

Die iranische Hacktivisten-Gruppe Handala veröffentlichte auf gehackten Systemen und in sozialen Medien entsprechende Nachrichten, in denen sie sich zu dem Angriff auf den Hersteller bekannte – zetter-zeroday.com hat hier diese Nachricht veröffentlicht. Auch die Kollegen von Bleeping Computer haben die obigen Informationen in diesem Beitrag berichtet.

Kurze Zeit später veröffentlichte Stryker eine Erklärung (wird kontinuierlich aktualisiert), in der es bestätigte, dass es "eine globale Netzwerkstörung gibt, die die Windows-Umgebung betrifft". Alle Notebooks, Mobilgeräte und Systeme von Stryker, die mit dem Firmennetzwerk verbunden sind, sind vom Vorfall betroffen. Es hieß in der Mitteilung "Unsere Teams arbeiten aktiv daran, die Systeme und den Betrieb so schnell wie möglich wiederherzustellen. Stryker verfügt über Maßnahmen zur Aufrechterhaltung des Geschäftsbetriebs, und wir sind bestrebt, unsere Kunden weiterhin zu bedienen."

Der Fluch der Cloud: Mit Intune zum Jackpot?

Dann las ich auf X, dass 200.000 über Microsoft Intune verwaltete Geräte von Stryker von dem Vorfall betroffen und gelöscht worden seien. Golem hat gestern im Beitrag Wipe-Attacke: Hackergruppe legt Medizintechnik-Konzern Stryker lahm in einer Nachlese die interessanteren Details aufbereitet (Ergänzung: Ein Leser wies nach Veröffentlichung meines Blog-Beitrags darauf hin, dass heise es heute hier auch aufgegriffen habe).

Unter Bezug auf Krebs on Security schreibt Golem, dass die Angreifer die cloudbasierte Geräteverwaltungsplattform Microsoft Intune nutzten, um remote Löschbefehle auf verbundenen Geräten auszuführen. Damit waren die Angreifer in der Lage, die komplette digitale Stryker-Infrastruktur auszuknipsen.

Von Illumio liegt mir eine Stellungnahme vor, die die Risiken dieser Infrastrukturen zeigt. Die schreiben, dass der mutmaßliche Angriff auf Stryker ein Muster zeigt, das man bei vielen großen Cybervorfällen sehen: Wenn Unternehmen stark zentralisierte, homogene Umgebungen betreiben, kann eine einzige Kompromittierung sehr schnell zu einer Lawine führen, insbesondere wenn zwischen Systemen und Diensten implizites Vertrauen besteht.

Wenn ein Cyberangreifer die Kontrolle über ein zentrales Identitäts- oder Gerätemanagementsystem erlangt, ist plötzlich alles, was damit verbunden ist, gefährdet. So kommt es von einem anfänglichen Breach zu einer Cyberkatastrophe: Geräte werden gelöscht, Systeme offline genommen und der Betrieb kommt zum Erliegen.

Die Lehre daraus ist: Nicht nur wie bisher zu versuchen, Angriffe an der Eingangstür zu stoppen. Sondern den "Blast Radius" eines Cyberangriffs zu begrenzen. Dann können Fehler passieren oder Zugangsdaten gestohlen werden, ohne dass Cyberangreifer gleich die Schlüssel zur gesamten IT-Umgebung bekommen. Aber das würde ein Umdenken der Verantwortlichen erfordern.

Illumio schreibt, dass dieses Risiko auch der Grund sei, warum viele Unternehmen verstärkt auf Phishing-resistente Authentifizierungsmethoden setzen – beispielsweise Hardware-Sicherheitsschlüssel – um das Risiko zu verringern, dass ein einziger gestohlener Zugangsdatensatz zur Übernahme von Kernsystemen genutzt werden kann. Hilft aber nicht, wenn Sicherheitslücken oder künftig AI-Funktionen weitere Löcher aufreißen.

MVP: 2013 – 2016

MVP: 2013 – 2016

Ein SoC-Mitarbeiter hat uns vor 1-2 Jahren mal vorgeführt, was er alles remote auf den mit Intune gemanageten PCs machen kann: Gerät vom Netzwerk isolieren, Dateien löschen, Software blockieren etc.

Mein 1. Gedanke bei der Vorführung war: Wenn das mal in die falschen Hände kommt …

Geht alles, ja. ABer dazu muss man in Intune auch tatsächlich im richtigen Tenant (naja, den Iranern ist das egal, für die ist alles amerikanische Böse…) auch mit entsprechenden Berechtigungen angemeldet sein.

Das ist der interessante Punkt an der Sache.

Wie haben die Iraner das geschafft? War da keine 2FA im Einsatz? Phishing? …?

Ja, das wäre eine interessante Frage. Da müssen die Angreifer ja schon relativ weitgehende Rechte erlangt haben…

Vielleicht einfach eine Lücke/Backdoor für die "guten" Dienste gefunden und genutzt/verbrannt?

Ich lach mich innerlich immernoch tot. @Azure/Entra/Intune Admins:

– CAP erstellen:

Adminroles must use PhishingResistant, DEVICEBOUND!! Passkeys

Warum DeviceBound? Fabian Bader hatte kürzlich einen interessanten Talk darüber

Logon only from manged/trusted Devices

DeviceCode Flow massiv einschränken

+

– Netzwerksegmentierung; LOL, seit 30 Jahren eigentlich Pflicht

– BYOD ist einfach eine Beschi.. Idee

Es herrscht Krieg. Iran wurde überfallen und angegriffen. Nun nutzen sie alle Möglichkeiten zur Selbstverteidigung. IMHO durchaus legitim. Zumal, wenn man es ihnen so leicht macht.

Passkeys? Nicht im Ernst. HSM wie nitrokeys oder yubikeys sind das Mittel der Wahl. Nur weil die 50-100 Euronen vielen IT Managern zu teuer sind, wird leichtfertig ein Angriff in Kauf genommen. Intune ist von Microsoft und Microsoft ist in puncto Sicherheit auf dem Niveau von Heilpraktikern. ES ES KA EM

Passkeys ist ja nur die neueste Bezeichnung dafür. Dahinter steckt ja FIDO2/WebAuth

Passkey oder auch alter Wein in neuen Schläuchen. Das Selbe bei Cloud und KI.

Lernen durch Schmerzen. Warum man nie private Geräte mit privaten Daten für die Firma nutzt und ein Firmen Management darauf zulässt.

Wenn der Arbeitgeber will dass man etwas für die Arbeit verwendet hat er es zu stellen. So ist auch meine Einstellung.

Oder anders formuliert: Ein Arbeitgeber hat für eine sichere Arbeitsumgebung seiner Mitarbeiter zu sorgen. Aber was rede ich da…

So ist es.

Bei uns gilt:

– Geschäftliche Geräte dürfen nicht für private Zwecke genutzt werden

– Private Geräte dürfen nicht für geschäftliche Zwecke genutzt werden.

Braucht z.B. ein Monteur auf Außeneinsatz ein Mobiltelefon, dann bekommt er eins von der Firma gestellt und das ist zwingend zu benutzen.

Wir haben dafür einen Pool an Geräten.

Finde ich gut, wer bei Sicherheit pfuscht gehört gehauen.

Und mir ist lieber das passiert heute als morgen.

Weil irgendwann haben wir so eine Abhängigkeit das ein Hack ein totalen Gesellschaftskollaps verursachen wird können.

Es muss am besten durch viel leid und Schmerz allen eingeimpft werden das Sicherheit bei allem relevantem nicht verhandelbar ist. Totale Sicherheit, backups, recovery mechanisme etc pp… das muss alles Routine sein bevor die Technologie so weit ist das ein Ausfall nicht nur unangenehm sondern gleich in Massen tödlich wird.

Diese Abhängigkeit ist längst an allen Fronten vorhanden.

Windows + Cloud, Apple + Cloud, Google + Cloud, Cisco usw. Netzwerk Backbones usw. kann alles temporär oder final verschwinden, jeden Tag, jeder Stunde, jederzeit.

BYOD zu blamen liegt neben der Sache. Es wurde das MDM missbraucht. Wozu MDM für private Geräte überhaupt? Nur um SSO und remote arbeiten zu ermöglichen?

In der Informationssicherheit gibt es genau 4 Möglichkeiten mit Risiken umzugehen: Vermeiden, Begrenzen, Auslagern oder Alzeptieren. Man hat sich für die falsche entschieden und an Microsoft Intune ausgelagert.

Kein Mitleid.

BYOD ist zumindest für den privaten Datenverlust schon etwas zu blamen, aber kortekt, die Hauptprobleme liegen hier woanders.

Was ist denn wenn ein Gerät im richtigen Moment ausgeschalten war? Hat man dann Glück gehabt oder wird die Löschung nachgeholt?

Da passiert dann nichts mehr, nachdem der Wipe-Befehl mittlerweile sicherlich abgebrochen wurde. MDM-Befehle oder -Konfigurationsänderungen werden regelmäßig immer wieder an die Geräte geschickt, bis sie empfangen oder beendet wurden.

Azure erfordert doch seit Okt 2024 zwingend mfa für alle admin Tätigkeiten …

Außer man deaktivierte es via CAP. (Keine Ahnung, ob das bei admin Portalen auch geht) aber da schaffen sicher auch profis. Vielleicht bekommen wir irgendwann Infos, wie es ablief.

Und außer es gab einen schönen Hack dafür? Oder eine Backdoor?

Denke nicht, dass wir wirklich erfahren, was genau wie passiert ist.

Das ist richtig. Aber bislang wird eben "nur" MFA erzwungen, keine Phishing-restistente Authentifizierung.

Na dannn hoffen wir mal das die das als Firma überstehen… wäre für die medizinsche Versorgung echt nen Kahlschlag. (nicht nur in den USA)

Hoffen wir mal, dass die das Backup NICHT bei Microsoft hatten.

Aber vielleicht hat ja das Controlling den MS Vertrieblern geglaubt und sich auf diese eine Instanz verlassen …

Ist denn schon bekannt, ob auch die deutschen Vertriebspartner betroffen sind. Stryker liefert ja nicht nur in USA und Indien

Stryker in Freiburg ist betroffen, wenn Geräte im Netzwerk eingeloggt waren. Kunden sollen nicht betroffen sein, außer, dass Stryker nicht arbeitsfähig ist. Mehr weiß ich nicht.