Es sieht nicht gut für die IT von Unternehmen (und Behörden sowie Organisationen aus), denn die Zahl der Cyberangriffe steigt. Weltweit sahen sich Unternehmen im letzten Monat durchschnittlich 2086 Cyber-Angriffen pro Woche ausgesetzt. In Deutschland stieg die Zahl der Angriffe im Feb. 2026 um 11 %.

Es sieht nicht gut für die IT von Unternehmen (und Behörden sowie Organisationen aus), denn die Zahl der Cyberangriffe steigt. Weltweit sahen sich Unternehmen im letzten Monat durchschnittlich 2086 Cyber-Angriffen pro Woche ausgesetzt. In Deutschland stieg die Zahl der Angriffe im Feb. 2026 um 11 %.

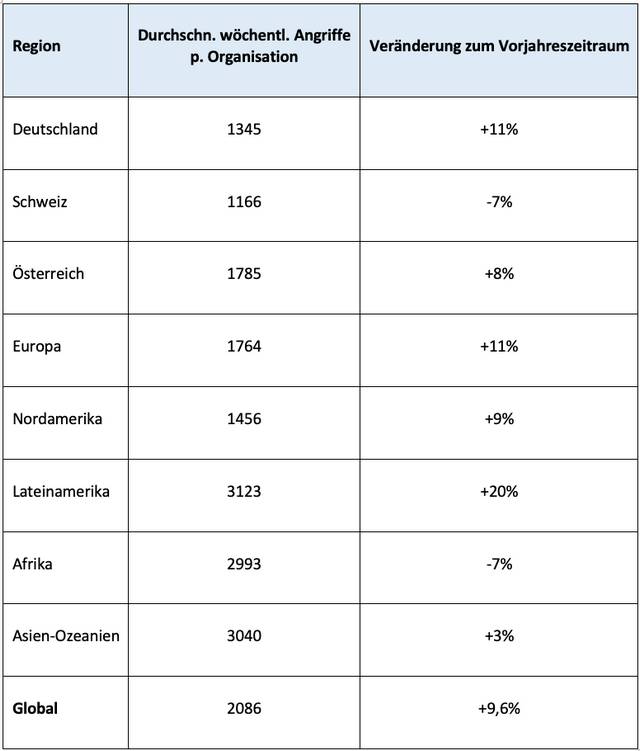

Das belegen die Zahlen von Check Point Researchs Monthly Cyber Threat Report für Februar 2026. In Deutschland sind Firmen im Schnitt wöchentlich 1345 Cyberangriffen ausgesetzt (das ist eine laut CPR eine Steigerung um 11 %), im europäischen Raum sind es sogar 1764 Angriffe. Auch Österreich verzeichnete einen Anstieg von acht Prozent. In der Schweiz dagegen gingen Angriffe um sieben Prozent zurück, verharren jedoch auf einem vergleichbar hohen Niveau. Die Angriffe bedeuten für Unternehmen und Sicherheitsverantwortliche anhaltenden Druck unter kontinuierlich hohem Risiko für den Betrieb (siehe Abbildung 1).

Abbildung 1: Durchschnittliche Anzahl wöchentlicher Cyber-Angriffe pro Organisation nach Ländern und Regionen im Februar 2026, inklusive Vorjahresvergleich (Quelle: Check Point Software Technologies Ltd.).

Lagebericht für Deutschland nach Sektoren

Hierzulande waren die folgenden Sektoren am meisten von Cyber-Angriffen betroffen (Die Pfeile beziehen sich auf die Veränderung des Rankings im Vergleich zum Vormonat Januar 2026):

↔ Energie & Versorgungsunternehmen

↔ Bildung

↑ Bauwesen & Ingenieurwesen

↓ Telekommunikation

↑ Medien & Unterhaltung

Cyber-Angriffe nach Regionen und Sektoren (global)

Der Bildungssektor war auch im Februar die am stärksten betroffene Branche und sah sich jede Woche durchschnittlich 4749 Cyberangriffen pro Organisation ausgesetzt, ein Anstieg von sieben Prozent gegenüber dem Vorjahr. Viele Nutzer, ergo potenzielle Opfer, frei zugängliche Netzwerkumgebungen und begrenzte Sicherheitsressourcen machen Bildungseinrichtungen für Angreifer weiterhin sehr attraktiv.

An zweiter Stelle lag der Regierungssektor mit durchschnittlich 2714 Angriffen pro Woche, was einem Anstieg von zwei Prozent gegenüber dem Vorjahr entspricht. Obwohl das Wachstum moderater ausfiel, bleiben Regierungsbehörden aufgrund ihrer wichtigen Dienstleistungen für die Bevölkerung und der entsprechend hochwertigen Daten ein ständiges Ziel.

Die Telekommunikationsbranche blieb mit durchschnittlich 2699 Angriffen der am dritthäufigsten angegriffene Sektor (plus sechs Prozent). Da die Abhängigkeit von digitaler Konnektivität, 5G-Infrastruktur und cloudbasierten Diensten weiter zunimmt, bleiben Telekommunikationsanbieter beliebt bei Hackern. Oft haben sie es dort auf groß angelegte Störungen oder Zugriff über Abhängigkeiten in der Lieferkette abgesehen.

Abbildung 2: Durchschnittliche weltweite Anzahl wöchentlicher Cyber-Angriffe nach Sektoren im Februar 2026 verglichen mit Januar 2026 (Quelle: Check Point Software Technologies Ltd.).

Abbildung 2: Durchschnittliche weltweite Anzahl wöchentlicher Cyber-Angriffe nach Sektoren im Februar 2026 verglichen mit Januar 2026 (Quelle: Check Point Software Technologies Ltd.).

Auch nach Regionen betrachtet, deutet alles auf einen dramatischen Aufwärtstrend hin: In Europa stiegen die Angriffszahlen mit 1764 um elf Prozent und in Nordamerika mit 1456 Angriffen um neun Prozent an. Im Vergleich zu anderen Regionen fallen diese Zahlen jedoch abermals gering aus.

Lateinamerika verzeichnete mit 3123 Zugriffsversuchen einen Anstieg von 20 Prozent gegenüber Februar 2026 und damit, wie im Vormonat, den weltweit stärksten Zuwachs im Jahresvergleich. Es folgte die APAC-Region mit 3040 Angriffen (plus drei Prozent) und Afrika mit 2993, womit Afrika als einzige Region einen Rückgang um sieben Prozent aufweist.

Der Dauertrend: Datenlecks durch GenAI

Die Nutzung von GenAI in Unternehmen war im Februar 2026 konstant hoch und führte weiterhin zu einem erheblichen Risiko der Datenpreisgabe in allen Organisationen. Zu den wichtigsten Erkenntnissen im Februar zählen:

- Jede 31. GenAI-Prompts barg ein hohes Risiko der Preisgabe sensibler Daten.

- 88 Prozent der Organisationen, die regelmäßig GenAI-Tools verwenden, waren von diesem Risiko betroffen.

- Weitere 16 Prozent der Prompts enthielten potenziell sensible Informationen.

- Unternehmen nutzten durchschnittlich elf verschiedene GenAI-Tools, was auf eine fragmentierte Einführung hindeutet.

- Der durchschnittliche Unternehmensnutzer generierte 62 GenAI-Prompts pro Monat.

Obwohl das Gesamtvolumen der Prompts im Vergleich zum Januar leicht zurückgegangen ist, deutet die anhaltend hohe Zahl risikoreicher Interaktionen auf weiterhin bestehende Lücken in der Governance und Transparenz hin. Ohne zentralisierte Kontrollen und einheitliche Richtlinien sind Unternehmen weiterhin zahlreichen Risiken ausgesetzt: Passwortlecks, Offenlegung proprietärer Daten, unbeabsichtigte Weitergabe interner Dokumente und Gefahren für die Lieferkette.

Rückgang an Ransomware-Angriffen um 32 Prozent?

Im Februar 2026 wurden weltweit 629 Ransomware-Angriffe (auf Ransomware-Shame Sites) gemeldet, was einem Rückgang von 32 Prozent gegenüber dem Vorjahr entspricht. Dieser Rückgang ist in erster Linie auf eine ungewöhnlich große Ransomware-Kampagne zurückzuführen, die von der Clop-Gruppe im gleichen Zeitraum des Jahres 2025 durchgeführt wurde. Ohne diese Kampagne bleiben die Ransomware-Aktivitäten im Jahresvergleich weitgehend unverändert, was Ransomware als anhaltende und strukturelle Bedrohung zementiert. Nordamerika erlitt 57 Prozent der gemeldeten Ransomware-Vorfälle, gefolgt von Europa und APAC mit jeweils 17 Prozent. Das zeigt, dass sich die Angreifer weiterhin auf Regionen mit dichter digitaler Infrastruktur und hoher potenzieller Ausbeute konzentrieren.

Die Analyse auf Länderebene zeigt eine starke Konzentration von Ransomware-Aktivitäten in Nordamerika. Die USA waren mit 51 Prozent aller gemeldeten Ransomware-Angriffe das am stärksten betroffene Land. Kanada folgte mit sechs Prozent, während Großbritannien mit 2,7 Prozent den dritten Platz belegte.

Betrachtet nach Branchen waren Unternehmensdienstleistungen mit 37 Prozent der bekannten Ransomware-Opfer am stärksten betroffen. Auf sie folgen Konsumgüter und Dienstleistungen (13 Prozent) sowie die industrielle Fertigung mit neun Prozent. Zusammen machten die drei führenden Branchen 59 Prozent der gemeldeten Vorfälle aus, was verdeutlicht, dass sich Angreifer auf Sektoren konzentrieren, in denen Ausfallzeiten und Datenlecks direkt zu finanziellen Einbußen und Reputationsschäden führen.

*Anmerkung: Diese Erkenntnisse stammen von sogenannten Ransomware-Shame Sites, die von Erpressergruppen genutzt werden, um ihre Opfer öffentlich aufzulisten. Diese Angaben sind zwar von Natur aus selektiv, bieten jedoch einen wertvollen Einblick in das Ausmaß, die Verbreitung und die sich entwickelnden Taktiken des Ransomware-Ökosystems.

Die aktivsten Ransomware-Gruppen im Februar 2026

Trotz eines fragmentierten Ransomware-Ökosystems dominierte im Februar weiterhin eine kleine Anzahl von Gruppen die Aktivitäten. Qilin führte die weltweiten Ransomware-Aktivitäten an und war für 15 Prozent der veröffentlichten Angriffe verantwortlich. Clop machte 13 Prozent aus und beendete damit eine monatelange Kampagne, bei der Zero-Day-Schwachstellen in Oracle E-Business Suite ausgenutzt wurden.

The Gentlemen, verantwortlich für elf Prozent der Angriffe, verdoppelte die Zahl seiner Opfer im Vergleich zum Vormonat, was die rasche Ausweitung seiner Aktivitäten widerspiegelt. Diese Ransomware-Gruppe ist ein relativ neuer und technisch hochentwickelter Bedrohungsakteur, der erstmals im Jahr 2025 beobachtet wurde und doppelte Erpressungsangriffe durchführt, indem er in Netzwerke eindringt, sensible Daten exfiltriert und Systeme verschlüsselt, um Lösegeldzahlungen zu fordern.

Bemerkenswert ist, dass im Februar 49 verschiedene Ransomware-Gruppen weltweit öffentlich Organisationen angegriffen haben, was die Breite und Widerstandsfähigkeit der Ransomware-Landschaft unterstreicht.

Bitteres Fazit

"In Deutschland haben wir uns mittlerweile an einen zweistelligen monatlichen Anstieg der Angriffszahlen gewöhnt", kommentiert Thomas Boele, Regional Director Sales Engineering CER / DACH. "Auch im Februar lagen die Attacken im Jahresvergleich deutlich über dem Vorjahr und zielen weiterhin verstärkt auf Kritische Infrastruktur. Gleichzeitig entsteht durch generative KI eine neue Sicherheitsdimension: Unternehmen integrieren KI zunehmend in ihre Prozesse, während Sicherheits- und Governance-Konzepte häufig noch hinterherhinken. Diese Lücke schafft neue Risiken, die von Datenabfluss über manipulierte Modelle bis hin zu automatisierten Angriffsketten reichen. Wer KI produktiv einsetzen will, muss Sicherheit von Anfang an mitdenken und präventive Schutzmechanismen etablieren."

MVP: 2013 – 2016

MVP: 2013 – 2016

Wie viele der Angriffe waren denn am Ende auch erfolgreich und wie ist denn ein Angriff genau definiert?

Ich finde, dass Zahlen welche von Anbietern und Herstellern aus dem IT-Sicherheitsbereich veröffentlicht werden, mit Vorsicht zu genießen sind.

Schließlich haben diese auch eine gewisse Verkaufsabsicht für Ihre Produkte.

Du hast aber schon gelesen, dass die Zahlen von den Shame-Seiten der Angreifer verwendet wurden?

Beim Thema Ransomware, ja. Aber dort, wo plakativ von "über 1000 Cyberangriffe pro Unternehmen pro Woche" die Rede ist, nicht. Da wäre schon einmal interessant zu wissen, was alles unter die Definition von "Angriff" fällt, die Check Point da zugrunde legt.

Bei Unternehmen mit Hunderten von Mitarbeitern kann ich mit tausend oder zweitausend Phishing-Mails pro Woche vielleicht noch vorstellen und die könnte man auch als einen "Angriff" zählen. Aber im Durchschnitt über alle Unternehmen, zu denen auch sehr viele mit weniger als einem Dutzend Beschäftigten gehören? Was soll da ein "Angriff" sein, so dass auch kleinere Unternehmen im Durchschnitt auf über 1000 Angriffe pro Woche kommen? Wird dort das Grundrauschen im Internet mitgezählt, dass irgendein Bot schon versuchen wird, auf einen SSH-Service zuzugreifen, sobald man eine öffentliche IP-Adresse verwendet, bei der der Port 22 erreichbar ist?

Das ist tatsächlich die wichtige Frage.

Es gibt zumindest diese Definitionsseite von Checkpoint:

https://www.checkpoint.com/cyber-hub/cyber-security/what-is-cyber-attack/

Und zählen die ständig IP ändernden Bots, die ständig bei alle möglichen Domains per brute force nach zig verschiedenen Scripts bzw. Schwachstellen in CMS Komponenten von WordPress, Joomla, Typo3 usw. suchen, und zwar egal ob ein solches CMS dort überhaupt läuft ist oder auch nicht. Bei kleineren Firmen dürfte der Grossteil der Aufrufe im access.log von solchen Bots stammen, wenn da mal wieder eine solche Kampagne vorbeikam.

Es gibt da bei Security-Insider eine Artikelreihe "Aktuelle Cyberangriffe auf deutsche Unternehmen 202x", die monatlich fortlaufend gepflegt wird. Entweder sind die Quellen der Redaktion schlechter geworden, oder es sind entgegen der Aussage von Check Point eher deutlich weniger Angriffe geworden. Man vergleiche selbst:

https://www.security-insider.de/cyberangriffe-auf-deutsche-unternehmen-2026-aktuell-a-a5a23f3399455167641a185a6f28549b/

https://www.security-insider.de/cyberangriffe-auf-unternehmen-in-deutschland-2025-analyse-a-f71268d8ef2cc593d2cc64a82df23ee2/