Es gibt mal wieder einen "Lieferkettenangriff" – dieses Mal auf ein (AI) Python-Paket, welches 96 Millionen mal heruntergeladen wurde und entsprechend breit eingesetzt wird. Einem Angreifer ist es gelungen, das Paket zu manipulieren, so dass dieser mit einem simplen pip install-Befehl in der Lage war, alles auf dem Computer des Opfers zu stehlen, was dort an Geheimnissen (SSH-Keys, AWS-Credentials etc.) gespeichert ist. Es ist davon auszugehen, dass eine halbe Million sensitive Zugangsdaten abgeflossen sind.

Es gibt mal wieder einen "Lieferkettenangriff" – dieses Mal auf ein (AI) Python-Paket, welches 96 Millionen mal heruntergeladen wurde und entsprechend breit eingesetzt wird. Einem Angreifer ist es gelungen, das Paket zu manipulieren, so dass dieser mit einem simplen pip install-Befehl in der Lage war, alles auf dem Computer des Opfers zu stehlen, was dort an Geheimnissen (SSH-Keys, AWS-Credentials etc.) gespeichert ist. Es ist davon auszugehen, dass eine halbe Million sensitive Zugangsdaten abgeflossen sind.

Zur Einordnung: LiteLLM ist ein Open-Source-LLM-Gateway, welches zur Verwaltung der Authentifizierung, zum Lastenausgleich und zur Kostenüberwachung für über 100 LLMs eingesetzt werden kann. Das Paket benutzt dazu das OpenAI-Format und ist wohl in Python geschrieben. Nun ist es jemandem gelungen, dieses Paket zu kompromittieren.

Initiale Warnung vor kompromittiertem LiteLLM

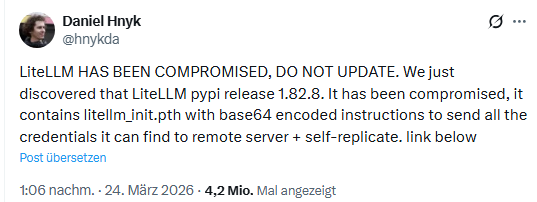

Der initiale Tweet von Daniel Hnyk, der mir untergekommen ist, warnt, dass LitLLM kompromittiert sei, und man das Paket keinesfalls aktualisieren sollte.

Daniel schrieb zum gestrigen 24. März 2026, dass sie gerade festgestellt hätten, dass die PyPI-Version 1.82.8 von LiteLLM kompromittiert wurde. Sie enthält die Datei "litellm_init.pth" mit Base64-kodierten Anweisungen, die alle gefundenen Anmeldedaten an einen Remote-Server senden. Die Anweisungen enthalten zudem Code, um sich selbst zu replizieren. Daniel Hnyk hat dann auf den Beitrag Supply Chain Attack in litellm 1.82.8 on PyPI von futuresearch.ai verlinkt, wo es weitere Informationen gibt.

Gegen 10:52 Uhr UTC wurde am 24. März 2026 die Version 1.82.8 von litellm auf PyPI veröffentlicht, schreiben die Sicherheitsforscher. Die Version enthält eine schädliche .pth-Datei (litellm_init.pth), die bei jedem Start eines Python-Prozesses automatisch ausgeführt wird, wenn litellm in der Umgebung installiert ist. Im litellm-GitHub-Repository gibt es keinen entsprechenden Tag oder Release – das Paket scheint laut Experten direkt, unter Umgehung des normalen Release-Prozesses, auf PyPI hochgeladen worden zu sein. Später wurde mitgeteilt, dass auch die ältere Instanz version 1.82.7 kompromittiert sei.

Die Experten haben das Paket entdeckt, als es von einem "in Cursor laufenden" MCP-Plugin als transitive Abhängigkeit eingelesen wurde. Cursor ist ein AI-gestützter Code -Editor. Aufgefallen ist es, da der .pth-Launcher über subprocess.Popen einen untergeordneten Python-Prozess startet. Da .pth-Dateien bei jedem Start des Interpreters ausgelöst werden, gab es so etwas wie eine Rekursion, da der untergeordnete Prozess dieselbe .pth-Datei erneut aufruft. Es entstand eine exponentielle Fork-Bombe, die den Rechner zum Absturz brachte, merken die Forscher an. Dieses Verhalten ist eigentlich ein Fehler in der Malware.

Im Beitrag Supply Chain Attack in litellm 1.82.8 on PyPI gehen die Experten davon aus, dass der Autor des litellm-Pakets kompromittiert ist, da die GitHub-Instanz von Bots überflutet und geschlossen wurde.

Schadsoftware sammelt Geheimnisse

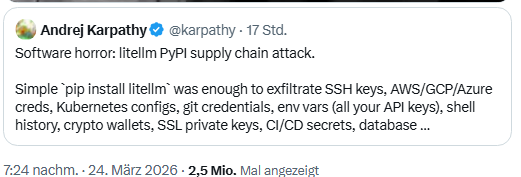

Die wahre Dimension dieses Lieferkettenangriffs auf das litellm-GitHub-Repository wird durch den Tweet von Andrej Karpathy deutlich, der von einem "Software-Horror" spricht.

Ein einfaches `pip install litellm` reichte aus, um SSH-Schlüssel, AWS-/GCP-/Azure-Anmeldedaten, Kubernetes-Konfigurationen, Git-Anmeldedaten, Umgebungsvariablen (alle Ihre API-Schlüssel), den Shell-Verlauf, Krypto-Wallets, private SSL-Schlüssel, CI/CD-Geheimnisse und Datenbankpasswörter zu stehlen.

Laut Karpathy hat LiteLLM selbst 97 Millionen Downloads pro Monat. Das sei schon schlimm genug. Aber es kommt hinzu, dass sich die Infektion auf jedes Projekt ausbreitet, das von litellm abhängt. Wenn ein Benutzer beispielsweise `pip install dspy` ausgeführt habe (das sei von litellm>=1.64.0 abhängig), ist dessen System ebenfalls kompromittiert. Das Gleiche gilt für jedes andere große Projekt, das von litellm abhängig war, schreibt Karpathy. Er gibt an, dass die manipulierte Version nach seinem Wissen weniger als etwa eine Stunde lang verfügbar war (ich habe die Zeitangabe 3 Stunden gelesen). Ohne den oben beschriebenen Bug wäre die Schadsoftware über Tage, Wochen oder Monate unentdeckt geblieben.

Karpathy schreibt, dass Supply-Chain-Angriffe wie dieser im Grunde das Beängstigendste seien, was man sich in der modernen Software vorstellen kann. Jedes Mal, wenn man eine Abhängigkeit installiert, könnte man ein manipuliertes Paket irgendwo tief im gesamten Abhängigkeitsbaum einbinden. Dies ist besonders riskant bei großen Projekten, die möglicherweise sehr viele Abhängigkeiten haben. Die bei jedem Angriff gestohlenen Anmeldedaten können dann verwendet werden, um weitere Konten zu übernehmen und weitere Pakete zu kompromittieren.

Ich meine: Das interessiert doch derzeit keinen Menschen, wenn man sich die letzten "Unfälle" im Umfeld von KI-Paketen anschaut. Die Leute freuen sich, wenn sie so etwas wie LiteLLM installieren und einsetzen können und machen sich keine Gedanken über Abhängigkeiten sowie Sicherheit. Ich habe jetzt diesemnPhemex-Beitrag gefunden – auf der Plattform geht es um Kryptowährungen. Dort heißt es, dass der obige Vorfall dazu geführt habe, dass etwa 300 GByte an Daten sowie 500.000 Zugangsdaten geführt habe. Die Leute sollten ihre Zugangsdaten für Online-Konten und Krypto-Wallets ändern.

Im Beitrag How a Poisoned Security Scanner Became the Key to Backdooring LiteLLM analysiert Stephen Thoemmes die Infektion. Der Angreifer, der unter dem Alias TeamPCP agiert, konnte sich die PyPI-Zugangsdaten des Paket-Maintiners durch einen früheren Angriff auf Trivy verschaffen. Trivy ist ein Open-Source-Sicherheitsscanner, der in der CI/CD-Pipeline von LiteLLM zum Einsatz kommt. Laut diesem Beitrag ist das jetzt das zweite Mal, dass Trivy (jetzt in der v0.69.4) kompromittiert wurde.

Noch einige Informationen

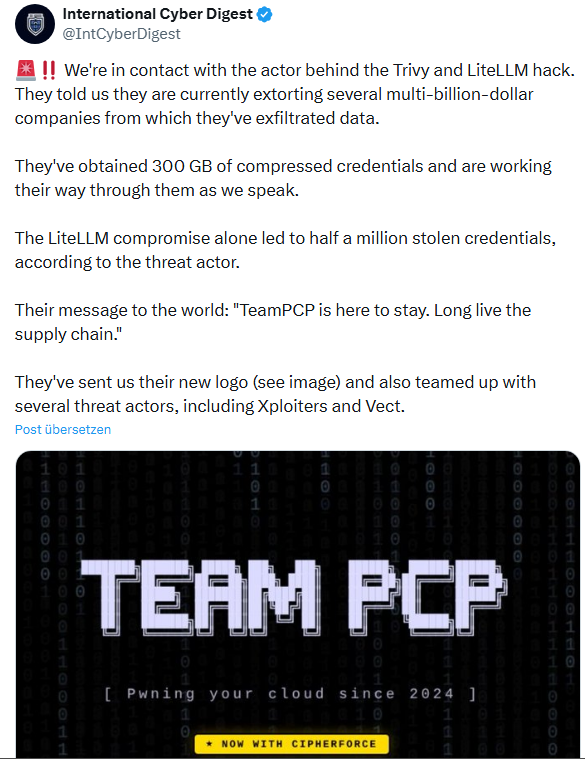

Ergänzungen: International Cyber Digest schreibt in obigem Post, von TeamPCP, dem Angreifer auf Trivy und LiteLLM kontaktiert worden zu sein. TeamPCP behauptet, dass er Daten von mehreren milliardenschweren Unternehmen abgezogen hat und diese Firmen erpresst.

Es wurden die oben bereits erwähnten 300 GByte Daten und 500.000 Zugangsdaten als erbeutet genannt. Man arbeite diese Daten gerade ab. Es heißt, der Angreifer habe sich mit anderen Angreifern, darunter Xploiters und Vect, zusammengetan.

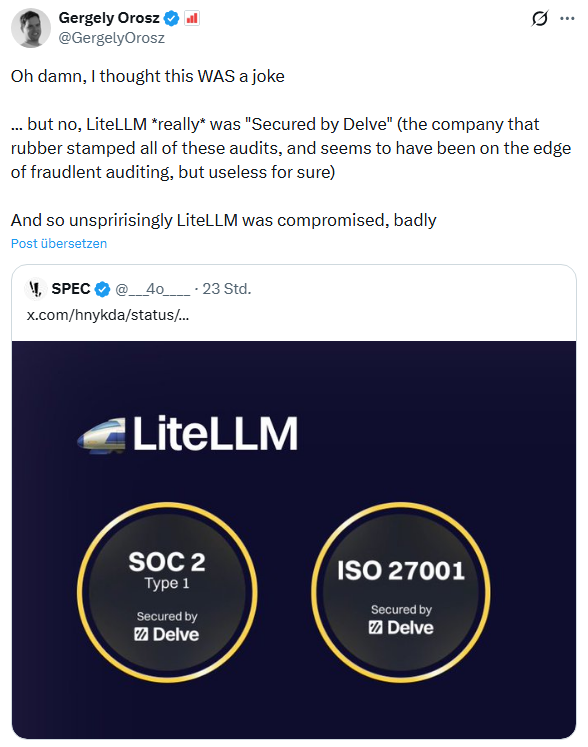

Es gibt noch einen weiteren Tweet, der mir untergekommen ist, den ich aber fachlich nicht so ganz einordnen kann. Gergely Orosz spielt in seinem ironischen Post darauf an, dass LiteLLM durch Delve als "sicher" (gemäß SOC 2 Type 1 und ISO 27001) zertifiziert wurde.

Delve ist ein Startup für Compliance-Audits, wird aber derzeit mit Vorwürfen konfrontiert, gefälschte Berichte zu liefern. Ich habe bei einer Suche diesen Artikel gefunden, der nicht gut klingt. Er geht zwar auf einen Whistle-Blower unter den Kunden zurück, wirft aber kein gutes Licht auf den Anbieter.

MVP: 2013 – 2016

MVP: 2013 – 2016

Das nenne ich mal effektiv, die AI ist nicht nur dumm, sondern kann auch effektiv eingesetzt werden.

Es würde mich nicht wundern, wenn das eine AI generiert hat.

Eine Nachricht, daß ein AI-Agent (Openclaw) aus seiner kontrollierten Umgebung ausbricht gab es ja letzten Monat – auch hier im Blog.

Der hatte damals glaube ich einen Cryptominer aufgesetzt.

Wenn ich mich richtig erinnere, dann war das bei Alibaba und nicht OpenClaw. Aber ich kann mich auch irren.

Danke für die Korrektur. Irgendwie hatte ich in der Erinnerung

https://borncity.com/blog/2026/02/01/clawdbot-motbot-openclaw-heisser-ai-scheiss-und-sicherheitsdesaster/

und

https://borncity.com/blog/2026/03/09/alibaba-ki-experiment-ki-schuerft-ploetzlich-kryptogeld/

miteinander vermengt.

Es sind inzwischen so viele und teils so unglaubliche Nachrichten, daß man nur zum Querlesen kommt.

Aber für mich ist diese News weniger eine KI News – sondern eben eine Supply Chain Attack. Hätte einen ähnlichen Effekt wenn es bei irgendeiner Log Library oder einem ftp oder curl Package passiert wäre, dass auch Millionen nutzen. Ich sage nur log4j. (das war zwar nicht kompromittiert aber schlug auch Wellen)

Heutzutage musst Du als Entwickler einfach auf andere Pakete aufbauen und nachdem diese das selbe tun wird es extrem schwer die ganze Kette zu überwachen.

Alles selbst entwickeln wie früher.. dann hat man keinen Mehrwert, dann programmiert man nur Sachen die es schon gibt – bis man zu dem Punkt kommt an den man eigentlich möchte.

Grundsätzlich wird auch dazu geraten Standard-Packages zu verwenden, da es effizienter ist und nicht 100 parallel das selbe mit unterschiedlichen Fehlern machen.

Für mich klingt das nach einem Standard im LLM Bereich, aus zuverlässiger Quelle…

Tja man programmiert aber das was man braucht und muss nicht unnötig aufgeblähte Pakete nutzen die man nicht versteht und nicht überblickt und meistens nicht mal Einfluss auf die Sicherheit und Patches hat…

Meine Software kann ich safe halten, Fremde eher nicht.

Ist aber tatsächlich eher ne Ideologie…hat alles Vor- und Nachteile.

und funktioniert nur, bei Mini Projekten. Aber selbst wenn man "nur" python verwendet, verwendet man schon sehr sehr sehr viel Code.

Software zur Erzeugung von KI-Graphik enthält litellm.py:

../easy-diffusion/installer_files/env/lib/python3.9/site-packages/sentry_sdk/integrations/litellm.py