In Linux wurde zum 13. Mai 2026 eine weitere Kernel-Schwachstelle (CVE-2026-46300) bekannt, die eine lokale Rechteausweitung auf Root im Linux-Kernel ermöglicht. Die als "Fragnesia" bezeichnete Schwachstelle gehört zur gleichen Klasse wie die kürzlich bekannt gewordene "Dirty Frag"-Schwachstelle. Zur Zeit gibt es wohl nur Mitigationen gegen ein veröffentlichtes Proof of Concept (PoC), da die Patches gerade erst in die Distributionen einlaufen.

In Linux wurde zum 13. Mai 2026 eine weitere Kernel-Schwachstelle (CVE-2026-46300) bekannt, die eine lokale Rechteausweitung auf Root im Linux-Kernel ermöglicht. Die als "Fragnesia" bezeichnete Schwachstelle gehört zur gleichen Klasse wie die kürzlich bekannt gewordene "Dirty Frag"-Schwachstelle. Zur Zeit gibt es wohl nur Mitigationen gegen ein veröffentlichtes Proof of Concept (PoC), da die Patches gerade erst in die Distributionen einlaufen.

Fragnesia, eine LPE Kernel-Schwachstelle (CVE-2026-46300)

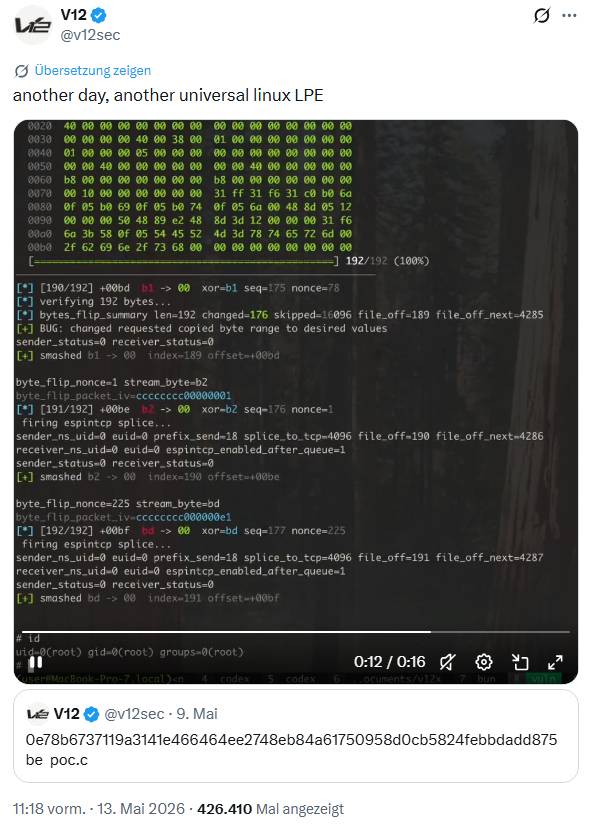

Die zum 13. Mai 2026 bekannt gewordene Sicherheitslücke (CVE-2026-46300) im Linux-Kernel, wurde von Sicherheitsforschern von V12 entdeckt und veröffentlicht (siehe folgender Tweet).

Sicherheitsforscher William Bowling vom V12-Sicherheitsteam ist mit KI-Unterstützung auf diese dritte Schwachstelle im Linux-Kernel gestoßen und hat ein Proof-of-Concept wurde im pocs-Repository von V12 auf GitHub veröffentlicht. Die Schwachstelle gehört zur gleichen Klasse wie die kürzlich bekannt gewordene "Dirty Frag"-Schwachstelle und wurde knapp eine Woche nach deren Veröffentlichung, pünktlich zum Feiertag in Deutschland, bekannt.

Die Sicherheitslücke benötigt keine Race Condition zur Ausnutzung, so dass ein veröffentlichtes Proof of Concept einer der zuverlässigsten Exploits zur lokalen Rechteausweitung der letzten Jahre ist. Der Name "Fragnesia" resultiert daraus, dass Fragmente im Cache vergessen werden. "Fragnesia", ermöglicht es lokalen Benutzern ohne Administratorrechte ihre Berechtigungen auf Root-Ebene auszuweiten.

Schwachstelle in der XFRM-ESP-in-TCP-Verarbeitung

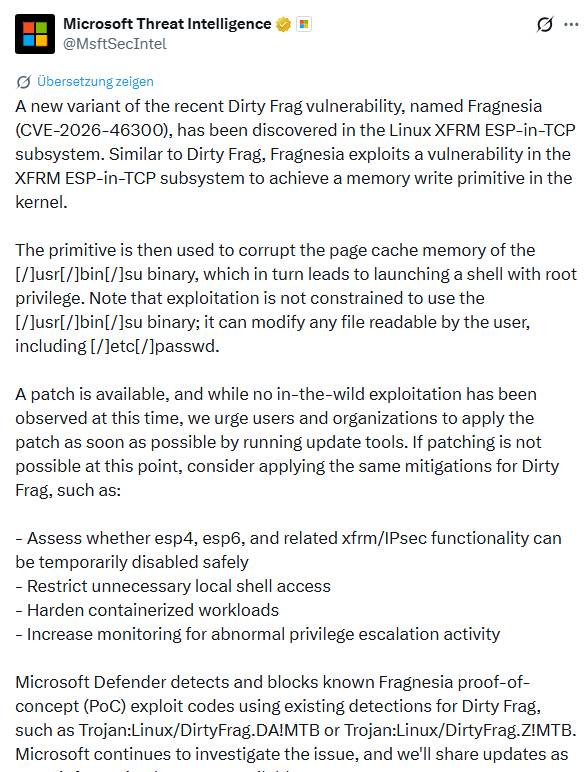

Die Schwachstelle (CVE-2026-46300) nutzt einen Logikfehler im Linux-XFRM-ESP-in-TCP-Subsystem aus, um beliebige Byte-Schreibvorgänge in den Kernel-Seiten-Cache von schreibgeschützten Dateien durchzuführen, ohne dass eine Race Condition erforderlich ist.

Die Technik erweitert laut Entdecker die Klasse der Page-Cache-Schreibfehler, zu der auch "Dirty Pipe" gehört: Wenn ein TCP-Socket in den espintcp-ULP-Modus wechselt, nachdem Daten bereits aus einer Datei in die Empfangswarteschlange eingefügt wurden, verarbeitet der Kernel die in der Warteschlange befindlichen Dateiseiten als ESP-Chiffretext. Das AES-GCM-Keystream-Byte an der Zählblockposition 2, Byte 0, wird direkt per XOR in die zwischengespeicherte Dateiseite eingefügt. Durch Auswahl der IV-Nonce zur Erzeugung eines gewünschten Keystream-Bytes kann jedes Zielbyte in der Datei auf einen beliebigen Wert gesetzt werden – ein Byte pro Trigger-Aufruf.

Der Exploit erstellt eine Lookup-Tabelle mit 256 Einträgen, die jedes mögliche Keystream-Byte dem entsprechenden Nonce zuordnet, und durchläuft dann eine Payload, wobei für jedes zu ändernde Byte der Splice/ULP-Wettlauf ausgelöst wird. Er schreibt einen kleinen positionsunabhängigen ELF-Stub (setresuid/setresgid/execve /bin/sh) über die ersten 192 Bytes von /usr/bin/su im Seitencache und ruft dann execve("/usr/bin/su") auf, um eine Root-Shell zu erhalten. Die Änderung des Seitencaches wird nicht auf die Festplatte zurückgeschrieben; die Binärdatei auf der Festplatte bleibt unberührt.

Auf die Schwachstelle reagieren

Details sind in diesem GitHub-Dokument der Entdecker sowie im PoC auf GitHub nachlesbar. Weitere Infos sind auf Openwall zu finden. Betroffen sind alle Linux-Distributionen die für Dirty Frag anfällig waren. Es sind die gleichen Abhilfemaßnahmen wie bei Dirty Frag möglich.

rmmod esp4 esp6 rxrpc printf 'install esp4 /bin/false\ninstall esp6 /bin/false\ninstall rxrpc /bin/false\n' > /etc/modprobe.d/dirtyfrag.conf

Der der Patch für den Kernel ist aber wohl noch nicht in die Distributionen übernommen worden. Debian hat bisher nur diesen Eintrag mit den Beschreibungen der betroffenen Linux-Versionen sowie einer Verlinkung auf weitere Seiten bei kernel.org mit Fixes veröffentlicht. Von Alma Linux gibt es diesen Beitrag mit Hinweisen und Redhat hat diesen Eintrag im Customer-Portal veröffentlicht. Von Ubuntu gibt es ebenfalls einen Artikel.

Eine weitere Beschreibung gibt es auf TuxCare.com. Von Microsoft gibt es in diesem Tweet einige Informationen zur Schwachstelle und den Hinweis, dass ein Patch verfügbar sei, sowie der Defender die Fragmente der bisher bekannten PoCs erkenne.

Ähnliche Artikel:

Linux-Schwachstelle Copy Fail (CVE-2026-31431) erlaubt Rooting

Dirty Frag: Lokale Rechteausweitung im Linux-Kernel (CVE-2026-43284, CVE-2026-43500)

MVP: 2013 – 2016

MVP: 2013 – 2016

Ich möchte mich beschweren. Es ist noch Donnerstag, die letzten drei Wochen kamen Kernel Bugs immer am Freitag ;-)

Die Einschläge werden immer dichter …