Ich kippe mal ein paar Infosplitter hier im Blog zu Daten-Fails in Software ein, die mir die Tage so untergekommen sind. Vor einigen Tagen hatte ich erwähnt, dass der Firefox 150.x Passwörter in Kennwortfeldern beim Ausdrucken im Klartext ausgibt. Die Nacht ist mir die Information untergekommen, dass der Microsoft Edge-Browser jegliche eingegebenen Passwörter im Klartext im Speicher ablegt. Und bei RDP-Verbindungen bleiben Fragmente des Remote-Desktop im Speicher, aus denen man den Bildschirm rekonstruieren kann.

Ich kippe mal ein paar Infosplitter hier im Blog zu Daten-Fails in Software ein, die mir die Tage so untergekommen sind. Vor einigen Tagen hatte ich erwähnt, dass der Firefox 150.x Passwörter in Kennwortfeldern beim Ausdrucken im Klartext ausgibt. Die Nacht ist mir die Information untergekommen, dass der Microsoft Edge-Browser jegliche eingegebenen Passwörter im Klartext im Speicher ablegt. Und bei RDP-Verbindungen bleiben Fragmente des Remote-Desktop im Speicher, aus denen man den Bildschirm rekonstruieren kann.

Hintergrund des Artikels ist auch, dass einige Leser gemäß Kommentaren zu diesem Artikel glauben, dass ich "a bisserl zu pessimistisch" in meinen Beiträgen sei. Wenn ich die täglichen Sicherheitssplitter so sehe (weniger als 80 % schaffen es in den Blog), frage ich mich, wo ich den Optimismus eigentlich hernehmen soll. Zudem habe ich gestern mit halbem Ohr und einem Auge die Hirschhausen-Doku Deepfake-Betrug, der mit Menschenleben spielt verfolgt. Mit dabei ein Sicherheitsexperte, der zeigt, was Datenbroker über jeden Internetteilnehmer wissen und zusammen führen. Mein Fazit: Wir haben längst die Kontrolle über unser digitales Leben verloren. Man kann nur noch versuchen, seinen Fußabdruck zu minimieren. Hier die oben versprochenen Infos zu den letzten Daten-Fails.

Firefox als "Passwort-Drucker"

Im April 2026 haben die Mozilla-Entwickler den Firefox Entwicklungszweig der Version 150 produktiv auf die Leute losgelassen. Ein Leser informierte mich, dass in der Version 150.0 der Firefox-Browser Formulare mit Passworteingabefeldern beim Ausdrucken sauber mit den eventuell eingetippten Kennwörtern im Klartext ausgibt. Der Bug ist auch noch im Firefox 150.0.1 vorhanden (siehe Firefox 150.0.1 freigegeben – FF 150 druckt Passwörter im Klartext).

Der Edge speichert Kennwörter als Klartext im Speicher

Die Nacht bin ich im Kontext einer "senilen Bettflucht" gleich mit dem nächsten Fail konfrontiert worden. Denn als ich nach der Uhrzeit schauen wollte, sprang mich doch gleich der nachfolgende Tweet auf X mit einem Edge Opsie an (ein Leser hat mich heute früh hier auch drauf hingewiesen, aber ich war beim Sport, daher ein Nachtrag).

Tom Jøran Sønstebyseter Rønning lässt in obigem Tweet ein Video mit der Aufnahme des Fensters einer Windows Eingabeaufforderung ablaufen. Dort sieht man, wie er einen "Passwort-Dumper" laufen lässt. Dieses Tool kann auch dem Speicher des msedge.exe-Prozesses Passwörter direkt im Klartext extrahieren. Die Botschaft des Tweets:

Microsoft Edge lädt alle Ihre gespeicherten Passwörter im Klartext in den Arbeitsspeicher – auch wenn Sie sie gerade nicht verwenden.

Edge verhält sich krude bzw. Voodoo-like

In Folge-Tweets erklärt der Sicherheitsforscher, dass, wenn Nutzer Passwörter im Microsoft Edge speichert, der Browser beim Start alle Anmeldedaten entschlüsselt und diese im Klartext im Prozessspeicher vorhält. Dies geschieht auch dann, wenn der Benutzer niemals eine Website besucht, deren Anmeldedaten im Edge bekannt sind, aber aktuell in einer Sitzung nicht verwendet werden.

A bisserl lustig: Gleichzeitig verlangt der Edge-Browser, Microsoft hat ja eine Future Sicherheitsinitiative, eine erneute Authentifizierung, bevor dieselben Passwörter in der Benutzeroberfläche des Passwort-Managers angezeigt werden – obwohl der Browserprozess sie bereits alle im Klartext vorliegt, schreibt der Sicherheitsforscher.

Einer meiner unbekannten kreolischen Vorfahren meinte immer "Voodoo hilft Jungchen, musste nur feste dran glauben". Ich habe sogar eine Puppe, da steht Microslop drauf, wo ich Nadeln rein gesteckt und einen Spruch aufgesagt haben. Aber ich glaube, die kreolischen Vorfahren haben gelogen, bisher hat Voodoo noch nie bei Sicherheitssachen geholfen.

Wie halten es andere Chromium-Browser?

Ich hab mich natürlich spontan gefragt: Zieht der Ungoogled Chromium dir auch die Passwörter im Klartext unter dem Hintern weg und schreibt diese in den Arbeitsspeicher? Tom Jøran Sønstebyseter Rønning meint dazu: "Edge ist der einzige Chromium-basierte Browser, den ich getestet habe, der sich so verhält". Warum? Der Edge verwendet den Microsoft Passwort Manager zur Speicherung von Passwörtern.

Im Gegensatz dazu verwendet Chrome ein Design, das es Angreifern erheblich erschwert, gespeicherte Passwörter durch einfaches Auslesen des Prozessspeichers zu extrahieren, merkt der Experte an. Der Chrome entschlüsselt Anmeldedaten nur bei Bedarf, anstatt alle Passwörter ständig im Speicher zu halten. App-Bound Encryption (ABE) füge eine weitere Sicherheitsebene hinzu, heißt es. Bei ABE wird die Entschlüsselung an einen authentifizierten Chrome-Prozess gebunden und so verhindert, dass andere Prozesse die Verschlüsselungsschlüssel von Chrome wiederverwenden.

Aufgrund dieser Sicherheitsmaßnahmen werden Passwörter im Chrome nur kurzzeitig während der automatischen Ausfüllfunktion oder beim Anzeigen durch den Benutzer im Klartext angezeigt. Dadurch wird ein umfassendes Auslesen des Arbeitsspeichers deutlich weniger effektiv.

Beim Terminalserver "brennt die Hütte"

Das Risiko, Passwörter im Klartext im Arbeitsspeicher zu belassen, wird in gemeinsam genutzten Umgebungen besonders deutlich. Der Sicherheitsexperte schreibt dazu: "Erlangt ein Angreifer Administratorrechte auf einem Terminalserver, kann er auf den Arbeitspeicher aller angemeldeten Benutzerprozesse zugreifen."

In obigem Video hat hat er das Szenario nachgestellt, dass der Angreifer ein Benutzerkonto mit Administratorrechten kompromittiert. Danach kann er die gespeicherten Anmeldedaten von zwei anderen angemeldeten (oder sogar nicht mehr verbundenen) Benutzern einsehen, wenn bei diesen der Microsoft Edge läuft.

Microsoft: Edge-Verhalten "by design"

Tom Jøran Sønstebyseter Rønning hat die obigen Erkenntnisse an Microsoft gemeldet. Die offizielle Antwort lautete, dass dieses Verhalten "beabsichtigt" sei (works as designed).

Der Sicherheitsforscher hat Microsoft mitgeteilt, dass er diese Erkenntnisse im Rahmen einer verantwortungsvollen Offenlegung veröffentlichen würde, damit Benutzer und Organisationen fundierte Entscheidungen über die Verwaltung ihrer Anmeldedaten treffen können.

Am Mittwoch (29. April 2026) hat er die Erkenntnisse auf der BigBiteOfTech, ausgerichtet von Palo Alto Networks Norwegen veröffentlicht. Zudem hat er das zwischenzeitlich auf GitHub veröffentlichte kleine Tool EdgeSavedPasswordsDumper als Proof of Concept (PoC) vorgestellt. Das ist das oben im Video gezeigte Tool zum Extrahieren der Passwörter aus dem Arbeitsspeicher. Damit können Nutzer leicht erkennen, dass die Passwörter im Klartext im Speicher abgelegt sind.

Windows RDP und gespeicherte Desktop-Fragmente

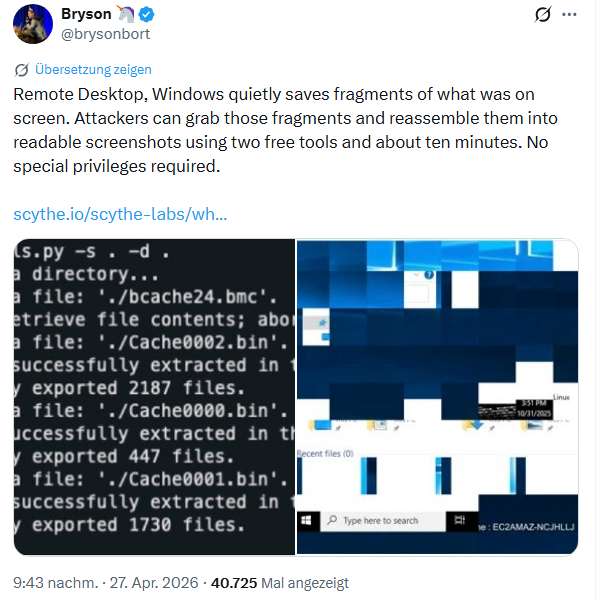

Ende April 2026 ist mir dann noch folgender Tweet untergekommen, der den nächsten "Opsi" anspricht. Bei Remote Desktop-Sitzungen speichert Windows stillschweigend Fragmente des Desktop.

Angreifer können diese Fragmente abgreifen und sie mithilfe von zwei kostenlosen Tools und in etwa zehn Minuten zu lesbaren Screenshots zusammensetzen. Dazu sind keine besonderen Berechtigungen erforderlich. Hab das Thema aus Zeitmangel und wegen 1. Mai bisher nicht im Blog aufgegriffen. Sicherheitsexperten von scythe haben mehr Details im Blog-Beitrag What Your RDP Sessions Leave Behind veröffentlicht.

Nur "zum auf der Zunge zergehen lassen": Laut dem "Attack Surface Threat Report" von Palo Alto Networks entfielen 32 % aller Sicherheitsprobleme auf der globalen Angriffsfläche von Unternehmen auf RDP. Cyberangreifer-Gruppen wie BianLian, Medusa und Scattered Spider nutzten den RDP-Zugang im Jahr 2025 als primären Einstiegspunkt. Sobald sie sich im System befinden, steht ihnen damit ein kostenloses Tool zur Rekonstruktion von Desktop-Inhalte zur Verfügung, von dessen Existenz die meisten Verteidiger nicht einmal wissen. Und in Zeiten von KI dürfte es für Angreifer ein Leichtes sein, die oben skizzierten Daten aus einem kompromittierten System für weitere Zwecke auszuweiten.

Die Frage, die mich nun nur noch bewegt: Welches Zeug muss ich mir einwerfen, um noch optimistisch gestimmt unterwegs zu sein?

MVP: 2013 – 2016

MVP: 2013 – 2016

Firefox ist da auch nicht wirklich besser.

In dem Szenario "ich bin als Angreifer auf einem Terminalserver und habe Adminrechte" kann ich einfach die Firefox-Profile der Anwender kopieren und in einem eigenen Firefox öffnen. Dann habe ich auch Zugriff auf die Kennwörter.

Dagegen hilft das setzen eines Master-Kennworts – aber das ist im Default nicht aktiv

Das Beispiel fand ich in der Tat auch etwas schwach. Wenn man mit administrativen Rechten auf einem Server unterwegs ist, dann kann man grundsätzlich -auf welche Art auch immer- alles an Daten abgreifen, was man abgreifen möchte.

PS: Die Datev macht heute auch mal wieder Großstörungstag. ;)

Kennst du einen Eintrag, wie man das Masterpasswort in FF per GPO erzwingen kann? Ich bin bisher nur auf einen Registry-Key gestoßen, das geht natürlich auch per GPO, aber ein eigener Eintrag im FF-ADMX wäre schöner!

Die Einstellung "Masterpasswort" ist in den FF-ADMX vorhanden. Wir haben die im User-Kontext aktiviert.

Tatsächlich, ist schon eine Weile her, dass ich mal danach gesucht habe, inzwischen gibts das wohl als Einstellung. :)

Übrigens hat Microsoft für Anfang Juni angekündigt, das Edge Master Passwort abzuschaffen, man will sich alleine auf die Anmeldung an ein MS-Konto verlassen, um an die gespeicherten Passwörter zu gelangen.

What could possibly go wrong?

https://admscope.com/admx/Mozilla_Firefox/de-DE/Machine/Mozilla.Policies.Firefox::PrimaryPassword

Gruß,

Tim

Also gegen das Problem im Firefox lieferst du den Schutz gleich mit. Für Edge gibt es keinen.

Nein, in Firefox liegen die Passwörter verschlüsselt im RAM. Kann man sogar in dem Beitrag zur Entdeckung des Problems in Edge in X nachlesen. Chrome verschlüsselt auch. Schade, Microsoft.

Übrigens, Edge Passwortmanager abschalten alleine reicht nicht, wenn man da schon Passwörter drin hat. Man muss vor dem Abschalten löschen, und wer die PW auch in die MS-Cound syncen lässt, sollte nach dem Löschen warten, bis die Löschung in die Cloud gesynct wird, sonst gibts Wiederkehrer (Zombies), die immer wieder im abgeschalteten PW-Manager im RAM liegen.

Thanks for the audience.

Und/oder jemand klaut in Zukunft einfach die Recall Daten, um Recall wurde es ja auch medial sehr ruhig, zu ruhig…

Man braucht dazu keinen "Passwort-Dumper", es reicht, ich habs vorhin probiert, wenn man im Taskmanager ein Speicherabbild der Edge-Prozesse als Datei speichert. Heise schreibt das auch so. Es geht also mit Bordmitteln, und wenn man das Speicherabbild vom Edge im eigenen Nutzerkontext laufend speichern will, braucht man dazu nicht mal Adminrechte. Dann kann man die mit einem Hex-Editor oder notfalls Notepad++ einfach nur zu durchsuchen, um auf die Klartextpasswörter zu stoßen. Man kann die Benutztung des PW-Managers zum Glück per Gruppenrichtline abschalten, hat wahrscheinlich bisher aber kaun einer gemacht.

Bei uns ist das tatsächlich Standard. Passwörter im Edge speichern ist per GPO deaktiviert. Für bestimmte unternehmensweite Services gibt es ein SSO Tool, in dem der Anwender pro Service seine Anmeldedaten hinterlegen kann, bei dem die automatische Eingabe auch nur mit Edge funktioniert. Zudem darf mit dem Edge nur auf unternehmenseigene sowie wenige freigegebene externe Ressourcen (über Virtual Browsing) zugegriffen werden. Alle anderen Zugriffe werden über einen gehärteten Browser mit zentral verwalteten Regeln geleitet, in dem ebenfalls das Speichern von Passwörtern nicht möglich ist. Und dieser Browser hat auch kein Zugriff auf das SSO Tool. Für das Speichern von Kennwörtern außerhalb des SSO Tools wird Keepass genutzt. Und zusätzlich laufen alle Internetzugriffe über einen Proxy, der auch sehr streng reguliert ist.

Ja, unser Cybersecurity Verantwortlicher ist vielleicht etwas paranoid. Aber ich glaube, dass muss man in der heutigen Zeit in der Position auch sein.

Der ist nicht paranoid, der ist super! Wie macht man das mit dem automatischen Browserswitch sobald man Zugriffe außerhalb des eigenen Sandkastens ansteuert?

Bei uns ist der "Microsoft Kennwort-Manager" im Edge auch per GPO deaktiviert.

"Du bist nicht paranoid, wenn sie wirklich hinter dir her sind." ;)

Regarding RDP problem, just disable "Persistent bitmap caching".

https://imgur.com/pj6eiL2

Thanks

Das kann man auch generell per GPO abschalten:

Computer Configuration > Policies > Administrative Templates > Windows Components > Remote Desktop Services > Remote Desktop Session Host > Remote Session Environment > Configure image caching.

Das Caching gibt es hauptsächlich aus Geschwindigkeitsgründen.

Danke aber gibts bei mir gar nicht

auch hier https://gpsearch.azurewebsites.net als Alternative zu admx.help gibts die Einstellung nicht

Ich hab folgendes gesetzt:

[Computer\HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows NT\Terminal Services] "BitmapCacheEnabled"=dword:00000000

"Welches Zeug muss ich mir einwerfen, um noch optimistisch gestimmt unterwegs zu sein?"

Man muss das nicht gleich so pessimistisch sehen. Man kann aus solchen Entdeckungen lernen und einfache Gegenmaßnahmen einleiten, z.B. den Passwort-Manager in Edge per Richtlinie sperren, per Applocker Passwort-Dumper oder RDP-Screen-Dumper sperren, so dass sie nicht ausgeführt werden. Und irgendwo muss ja der RDP-Client, auch der aus der Opensource-Szene, das komprimierte/optimierte übertragene Bild wieder zusammen setzen, um es anzuzeigen und notfalls macht der Angreifer einfach ständig Screenshots… Mit Betriebssystenalternativen anderer Hersteller oder aus der Community kommt man auch nicht besser weiter, auch die Leute wissen es teils nicht besser, machen auch Programmierfehler, denken nicht an jedes Szenario, oder ein 3-Buchstaben-Dienst schleust das geschickt absichtlich ein, usw. und das wird dann auch im Quellcode auch mal 10 Jahre übersehen, oder es sucht am Ende doch niemand danach, obwohl man es könnte.

Du tauchst hier immer auf, wenn es darum geht, Microsoft Probleme zu relativieren, zu vernebeln, wegzudiskutieren und gleichzeitig dann auch noch andere Betriebssysteme ohne sachliche Begründungen runterzuziehen.

Wertlose Kommentare.

Jetzt geht es mir schon viel besser ;-). Nun brauche ich noch Zeugs, um 4 GByte große Windows Updates mit AI-Zeugs, und [beliebigen Schwank aus AI. Office, Windows, was weiß ich eintragen], rosa rot zu sehen. Ich empfehle wirklich, sich mal den Hirschhausen-Bericht zu Deep Fakes, anzusehen (auch wenn es öffentlich rechtliches TV ist – die Splitter zu Datenbrokern etc.) dämpfen meinen Optimismus, dass die Masse der Leute das wirklich packt und sauber bleibt. Ich frage mich, was das alles mit der Gesellschaft macht.

Ich sehe das durchaus auch kritisch, keine Sorge. Aber solange ich die Häppchen bekomme, mit denen ich mich soweit erforderlich gegen das wehren kann, was ich nicht will, muss ich nicht den Kopf in den Sand stecken. Noch ist der Nutzen eines PCs oder Smartphone größer als der Schaden, der entstehen kann. Man muss halt damit umgehen wissen.

Ein Wechsel auf ein anderes Betriebssystem oder andere Software, egal welches solange es sich vernetzen und online nutzen lässt, wäre nur eine Problemverlagerung.

Und wieder dient der Kommentar nur dazu, den Weg zu Alternativen zu negieren, zu vernebeln, völlig ohne sachliche Argumentation. Ist wohl ein Bot oder bezahlter Forentroll Account.

Selber Troll. Glaubst du, du bist sicher, weil du vielleicht Linux nutzt? Copy Fail seit 2017 offen, erst jetzt gefunden. Neulich was mit Apparmor was seit Monaten ganz klammheimlich immer noch gepatcht wird und noch immer keine CVE bekommen hat damit ja niemand tiefer gräbt, libgxz, Heartbleed, wieviele schwerwiegende Lücken muss ich aufzählen, damit du das Relativieren anfängst? Du bist nur deswegen einigermaßen sicher, solange nur ganz wenige Leute dieses OSS-Betriebssystem nutzen, denn wenn es mehr Leute nutzen würden, würde es auch für Angreifer interessanter, da rein zu kommen. Hast du wenigstens die Ausführung von Shellscripten und Bins in deinem Homedir abgeschaltet? Wie siehts mit Browseraddons aus, sind die gesperrt oder lädst du da jeden Shice der dir ein neues KI-Erlebnis verspricht in dein Profil?

ist remmina besser abgesichert als der windows rdp client bzgl. bitmap caching?

16:15

Claude hat geantwortet:

Kurze Antwort: Standardmäßig ja, aber nicht weil Remmina kryptografisch besser absichert, sondern weil das Default-Verhalten unterschiedlich ist.

mstsc (Windows-Client) "Persistentes Bitmap-Caching" ist in den Experience-Einstellungen per Default aktiviert. Die Cache-Dateien landen unverschlüsselt unter %LOCALAPPDATA%\Microsoft\Terminal Server Client\Cache\ als bcache2.bmc, bcache22.bmc, bcache24.bmc und Cache0000.bin. Das Format ist seit Jahren ein bekanntes Forensik-Artefakt — Tools wie BMC-Tools (ANSSI), rdpieces und RdpCacheStitcher (vom BSI) extrahieren daraus 64×64-Tiles und können Teile der Sitzung visuell rekonstruieren (Icons, Fenstertitel, Dateinamen, Teile von Dialogen). Schutz hat man nur über NTFS-ACLs, EFS oder BitLocker — der Cache selbst ist Klartext.

Remmina / FreeRDP Der Bitmap-Cache läuft hier über FreeRDP. Im aktuellen xfreerdp3 steuert das /cache:bitmap[:on|off],…,persist,persist-file:filename. Entscheidend: in libfreerdp/cache/bitmap.c wird nur dann auf Platte geschrieben, wenn BitmapCachePersistFile gesetzt ist — ohne diesen Parameter bleibt der Cache rein im RAM und ist nach Verbindungsende weg. Im Remmina-GUI gibt es zwar im RDP-Profil unter "Erweitert" die Option Persistenten Bitmap-Cache verwenden, die ist aber per Default aus. Setzt man sie, schreibt FreeRDP ein eigenes Cache-Format (PERSISTENT_CACHE_ENTRY mit 64-Bit-Keys) — nicht das Microsoft-.bmc-Format, also greifen BMC-Tools nicht direkt. Forensisch wäre das aber ähnlich angreifbar, nur mit weniger fertigen Tools.

Sorry das mit RDP ist ganz alter Hut und bekannt. 2022 habe ich bereits davon berichtet und mir eigene Pentesting Tools zu programmiert, die mir aus den Kacheln kleine Bilder-Diaschows erzeugten.

https://blog.jakobs.systems/micro/20220819-rdp-cache-reste/

Das ist mit ein Grund, warum bei mir keine Windows-Clients für einen RDP/RDS Zugriff zum Einsatz kommen sondern immer entweder via Linux Thin- oder Fatclients oder via Webbrowser via Guacamole. Das AD besteht nur noch aus Servern. die Clients sind davon abgekoppelt.

IHMO: Wenn man IT-Security im Microsoft Umfeld halbwegs ernst nimmt, sind die eingebauten Password Manager (und auch ALLE Extensions + kleine AllowList) per GPO/Intune deaktiviert und die Browser allgemein gehärtet. Wer das nicht auf der Roadmap hat, sollte mit IT-Sec nix am Hut haben. Natürlich muss der Admin im Gegenzug einen Password Manager zur Verfügung stellen. Ohne wäre ja ja eh fahrlässig.

@Günter Born: wegen "a bisserl zu pessimistisch": ich kann das gut verstehen. was ich in 22 Jahren so alles in Firmen gesehen habe.

VibeCoding hilft uns da raus, LOOOL

Erster Absatz stimmt so weit. Aber wer glaubt, sich nach einer Linux-Installation aus nem Iso heraus am System anzumelden wäre viel sicherer darf sich mal an die Nase fassen und sich feste zwicken.

Eigentlich müssen wir Admins für jede gefundene Sicherheitslücke, die man mit irgendwelchen Settings oder Updates schließen kann, dankbar sein, das sichert uns den Job. Auch bei der Administration von MacOS oder Linux.

Ironie on: "Gab mal vor einer langen Zeit Texten wie :

Vorsprung durch Technik, (Audi);

Bitte ein Bit. (Die Brauerei).

Und die Vollbit-Verschlüsselung vom Crypto-Chef. (vielleicht nach drei Kästen…).

Mit Dieselabgasen auch gefiltert, weisse Wäsche zu trocknen……

Auf sonen Schwachsinn kommt man nur über eine amerikanische Werbeagentur…für VW…

Heute gibt es neben den drei und auch die mehr als drei Buchstaben Diensten;

zu denen man in Deutschland auch (unter Enbeziehung der Vorgaengerhistorie das BSI zaehlen könnt): ZITIS & Co., von den privaten Aktoeren im Bereich magischer Stundensätze und magischen Fähigkeiten (im Inland vielleicht mit Büro und Repräsant; hauptsächlich aber eher im Ausland zu verortetn abgesehen.

Wenn man früher bei einer renomiertem Rechtsanwaltskanzlei Informationen in einem wirklich wichtigen Prozess abgreifen wollte (z.B. Gauweiler):

Ein Aktoer wird beauftrag T., Ex M. oder FSB, wen auch immer, dieser, schleu?st einen Praktikanten (m/w7/d/tri/non d°) ein, und es werden reale (damals hoffentlich nur hübsche, vorwiegend weibliche Lockvögel) auf die Zielperson angestzt…etc.;

Heute:

Marktfuehrer im Rechtanwaltsbereich, sichert seine Backups semiprofessionell, ohne Verschlüsselung bis vor kurzem…,

(Günder ist Jurist) speicherte das Programm irgendwo in der Cloud, Rechenzentrum etc…

Die Backups waren im Prinzip fuer jeden semiprofessionellem Aktoer mit rudimentaerem Häksenwissen zugänglich.

Zugänglich, ohne digitale oder sonstige Spuren zu hinterlassen:

Natürlich nur für die Vollprofies; aka die mit dem Wissen von exVeteranen der NichtSpezifierteAngreifer gesegneten und deren Datenschaetzen oder Tools versogten.

Wenn man heute einen promineten russischen Aktoer tracken will:

Fittness Apps in da Claud aka Strava; adult entertainment cookies….der Schutztruppe,

and forced BluetoothPairing in öffentlichen Verkehrsmitteln… Paranoid Putin…

Bis vor kurzem haben, hätte oder hat die gegnerische Seite einen potentiellen Aktoer beauftragt, sich um diese ungeschuetzten und unverschluesselten Back-Ups zu kümmern und übr eine dritte "persona" potentiell einzusehen zu können."

Ironie off.

Digital first… Bedenken second; und dann mit dem undigitalen Retocar fahren:

Kognitive Dissonanz??? oder Ironie???

A brave new…

Brotmesser first… Bedenken second; Man denke an die Amokfahrt gestern in Leipzig. Würde man erst dran denken, was passieren KÖNNTE, hätten wir heute keine Autos.

Sorry für den Zynismus.

Das mit RDP habe ich mir schon gedacht. Ziemlich oft, wenn eine Session im Locked Screen ist und man diese Maximiert oder von Minimiert auf Normal schaltet, zeigt sie für etwa 1 Sekunde noch den Bildschirm an, der vor dem Sperren angezeigt wurde. Das muss ja irgendwo gecached sein…

Das kann man gelegentlich auch auch beim lokalen Anmelden an einen gesperrten Desktop beobachten, noch bevor man das Passwort eingibt. Manchmal ist tatsächlich nach Deaktivierung der Diashow oder was da sonst läuft der Desktop bzw. ein im Vollbild laufende Anwendung kurz am Aufblitzen. Würde man den Moment mitfilmen, könnte man das Standbild auswerten. Hab ich aber übrigens auch bei meinem Ubuntu gesehen, damit sich hier keiner rausreden kann.

no risc, no fun.

Das BSI hat für das RDP Cache ein Tool zum "Zusammenbauen" veröffentlicht (vor 5 Jahren):

https://github.com/BSI-Bund/RdpCacheStitcher

Es hilft nicht (nur) Bedrohungsakteuren, sondern vor allem "uns" Forensikern extrem!

Another reason to use a good 3rd party password manager…

Cloudflare Status meldet, dass die DENIC wohl gerade ein dickes Problem mit DNSSEC hat, wesegen alle .de-Domains gerade nicht wirklich or nur spärlich erreichbar sind. Sie haben die DNSSEC Validation jetzt wohl einfach mal ausgeknipst, bis die DENIC das Problem gelöst hat.