Noch ein kleines Freitagsthema, was mir bereits seit einigen Tagen untergekommen ist. Die SaaS-Plattform ClickUp hatte ihre Interna nicht wirklich im Griff. Wie sich herausgestellt hat, wurden von ClickUp Kunden-E-Mails über 465 Tage offengelegt. Ich kein wirkliches Problem, 85 % der Fortune-500-US-Unternehmen die die SaaS-Plattform nutzen – "man ist also in guter Gesellschaft".

Noch ein kleines Freitagsthema, was mir bereits seit einigen Tagen untergekommen ist. Die SaaS-Plattform ClickUp hatte ihre Interna nicht wirklich im Griff. Wie sich herausgestellt hat, wurden von ClickUp Kunden-E-Mails über 465 Tage offengelegt. Ich kein wirkliches Problem, 85 % der Fortune-500-US-Unternehmen die die SaaS-Plattform nutzen – "man ist also in guter Gesellschaft".

Was ist ClickUp?

Mir sagte die Plattform nichts, aber laut Wikipedia ist ClickUp ein Anbieter von Projektmanagement-Software. Es wird eine All-in-One-Plattform als Software as a Service (SAAS) zur Steigerung der Effizienz am Arbeitsplatz und zur Verbesserung der Zusammenarbeit bereitstellt. Kein Wunder, dass US Fortune 500-Unternehmen darauf fliegen.

Zu den Funktionen gehören Aufgaben, Chat, Tabellenkalkulationen, Whiteboards und die gemeinsame Bearbeitung von Dokumenten. Geworben wird, das alles auf einer einheitlichen Plattform läuft und sogar kostenlos sei.

ClickUp hat kürzlich bei einer neuen Finanzierungsrunde 535 Millionen Dollar eingesammelt. Die Bewertung des Unternehmens bzw. der Plattform liegt bei irren 4 Milliarden US-Dollar. Das Unternehmen behauptet, dass 85 % der Fortune-500-Unternehmen die Plattform nutzen.

Recherchiert man in Deutschland per Internet nach der Plattform, springen einem sofort "DSGVO-konforme EU-Alternative zu ClickUp"-Treffer zu awork oder Stackfield entgegen. Von daher weiß ich nicht wirklich, wie breit die Plattform in der EU und in DACH im Einsatz ist.

Token im Quellcode; Kundendaten frei abrufbar

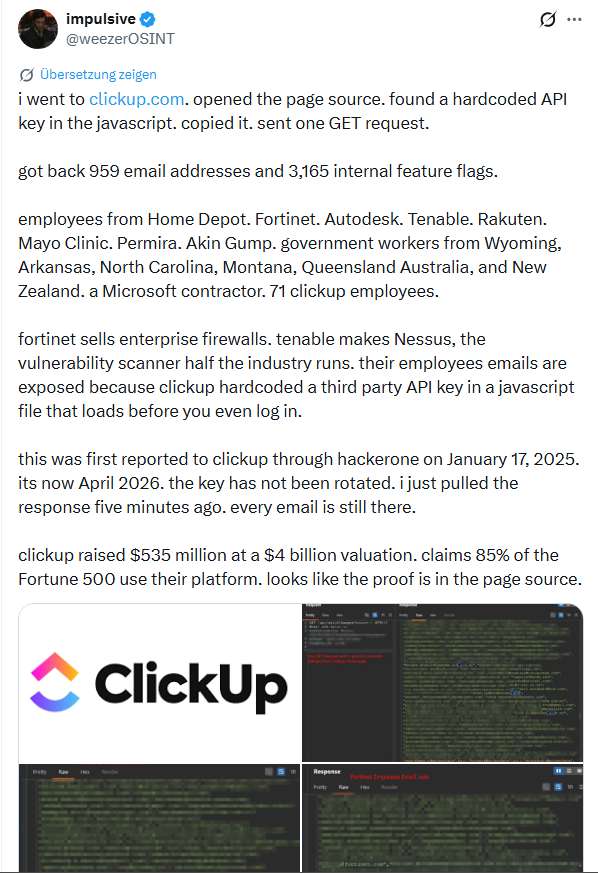

Bereits Ende April 2026 meldete sich jemand mit dem Alias @weezerOSINT auf der Plattform X mit nachfolgendem Tweet. Beim Besuch der Seite clickup[.]com sei er bei der Inspektion des Quellcodes auf ein fest codiertes Split[.]io-SDK-Token gestoßen, das im Klartext im Produktions-JavaScript-Bundle von ClickUp enthalten war.

@weezerOSINT schrieb in Folge-Tweets, dass der Schlüssel ein SDK-Token von http://Split[.]io sei. Der Key befindet sich im Produktions-JS-Bundle unter *http://app-cdn.clickup.com.

Das Bundle wird bereits vor einer Benutzeranmeldung an der Plattform geladen, gibt die Person an. Es reicht, den Quellcode anzuzeigen, den Schlüssel zu kopieren, und dann eine einzige (nicht authentifizierte) GET-Anfrage zu senden. Schon wurden der Person 4,5 MB an internen ClickUp-Konfigurationsdaten pro Anfrage offengelegt. Laut @weezerOSINTenthielten diese Konfigurationsdaten 959 Kunden-E-Mail-Adressen und 3.165 interne Feature-Flags.

Der Entdecker nennt einige Kunden von ClickUp, darunter Mitarbeiter von Home Depot, Fortinet, Autodesk, Tenable, Rakuten, Mayo Clinic, Permira, oder Akin Gump. Auch Regierungsangestellte aus Wyoming, Arkansas, North Carolina, Montana, Queensland (Australien) und Neuseeland fanden sich mit ihren E-Mail-Adressen. Hinzu kamen ein Microsoft-Auftragnehmer sowie 71 ClickUp-Mitarbeiter.

Schaut man sich die Kundenliste an, könnte man in Sachen Cyber-Awareness und -Sicherheit schon ins Grübeln kommen. Das Unternehmen Fortinet verkauft Firewalls für Unternehmen, treibt sich aber auf einer solchen Plattform herum. Sicherheitsanbieter Tenable entwickelt Nessus, einen Schwachstellenscanner, den die Hälfte der Branche nutzt.

Und nun sind die E-Mail-Adressen dieser Firmenmitarbeiter offengelegt. Und alles nur, weil ClickUp nach Angabe des Entdeckers den API-Schlüssel eines Drittanbieters fest in eine JavaScript-Datei eingebettet hat, die bereits vor der Anmeldung geladen wird. Das ist dann schon ein wenig heftig, lässt sich aber noch steigern.

Zweite Sicherheitslücke ermöglicht Scan

@weezerOSINT gibt an, dass es eine zweite Sicherheitslücke in der Plattform gebe. Die Webhook-API von ClickUp verfügt laut Tweet-Ersteller über keinerlei SSRF-Schutz. Server‑Side Request Forgery (SSRF) ist eine Schwachstelle, die es einem Angreifer erlaubt, Netzwerk-Anfragen an beliebige Ziele zu senden.

Dazu hat @weezerOSINT sich für ein Free-Konto bei ClickUp registriert und dann eine Anmeldung am Konto durchgeführt. Im Anschluss hat er einen Webhook eingerichtet, der auf die IP-Adresse 169.254.169.254 verwies. Das sei der AWS-Metadaten-Dienst, der IAM-Anmeldedaten zurückgibt, heißt es ein einem Tweet. Nun habe @weezerOSINT den Webhook durch das Erstellen einer Aufgabe ausgelöst. Die Folge: Ein kostenloses ClickUp-Konto ohne jegliche Zahlung kann die gesamte interne AWS-Infrastruktur scannen.

Vom Leak zum Skandal

Aber das Ganze lässt sich dann noch ein wenig steigern, und man sieht, wie windig diese gesamte Branche agiert. Am 8. April 2026 hat @weezerOSINT das Sicherheitsproblem über HackerOne gemeldet. Dabei wurden von ihm Port-Scans, "http://webhook.site"-Logs mit eigenen ClickUp-IPs, Weiterleitungsketten zu IMDS und Redis sowie alle Nicht-HTTP-Protokolle eingereicht.

Als @weezerOSINT mit dem Fall auf X an die Öffentlichkeit ging, waren 19 Tage ohne Reaktion von ClickUp verstrichen. Der Fall befand sich immer noch im Status "Neu" und es gab auch keine Antwort von ClickUp.

Aber es kommt noch besser, denn zwei Tage nach der Meldung wurde der Bug-Report laut diesem Tweet bei split[.]io-geschlossen. Die Meldung wurde als "Duplikat eines Berichts vom Januar 2025" markiert. Heißt, dass diese Schwachstelle bereits 15 Monate vorher berichtet wurde und es keinerlei Abhilfemaßnahmen gab.

@weezerOSINT schreibt, dass er sich gewehrt habe. Er habe "ihnen" (wohl split[.]io sowie ClickUp) 959 E-Mails vorgelegt, darunter auch von Regierungsmitarbeitern aus drei Ländern. Er habe den Leuten Schreibzugriff auf die Experimentierplattform von ClickUp gezeigt. Er habe ihnen ein aktives API-Token für einen US-Schulbezirk gezeigt, das in die Flag-Konfiguration eingebettet war. HackerOne habe den Fall trotzdem geschlossen.

Dann gibt @weezerOSINT an, eine E-Mail an die ClickUp-Sicherheitsabteilung geschickt und direkt an den CEO geschrieben zu haben. Dem Unternehmen wurde auf X eine Direktnachricht geschickt. Keine Antwort auf irgendeinem Kanal, sagt @weezerOSINT. ClickUp hat kein Bug-Bounty-Programm, merkt @weezerOSINT an. Auf deren Offenlegungsseite steht, dass das Bounty-Programm "nicht mehr aktiv ist". ClickUp nimmt Schwachstellenberichte nun noch über HackerOne entgegen, zahlen nichts und lassen bestätigte Probleme über ein Jahr lang liegen, während die personenbezogenen Daten der Kunden weiterhin ungeschützt sind, lautete der auf X erhobene Vorwurf.

Am 1. Mai 2026 hat @weezerOSINT dann in diesem Tweet ein Update gegeben. ClickUp hat für die beiden Sicherheitslücken "http://Split[.]io" und "SSRF" die maximale Prämie sowie einen Willkommensbonus ausgezahlt bekommen. Das seien insgesamt 5.000 US-Dollar gewesen. Zudem hätten sich der CEOs Zeb und ihr CISO Chris bei @weezerOSINT gemeldet.

Beide hätten die volle Verantwortung für die Probleme (eher Schlampereien) übernommen. Nun arbeite man gemeinsam an der weiteren Verbesserung der Sicherheit dieser (mutmaßlich kaputten) Plattform. So sieht es mutmaßlich also "unter der Haube" von mit 4 Milliarden US-Dollar bewerteten Plattformen aus.

MVP: 2013 – 2016

MVP: 2013 – 2016

Mit dieser "Plattform" hatte ich aufgrund eines IT-Sicherheitsvorfalls im letzten Jahr zu tun.

Hierbei enthielten Phishing-Emails entsprechende Links zu gutgemachten Outlook Web Access-Anmeldeformularen. Die OWA-Formulare wurden auf clickup[.]com gehostet.

Am Besten die Domain in eine DNS Blocklist aufnehmen und NXDOMAIN zurueckgeben. noteforms[.]com ist auch so ein Kandidat.

Bin daher ueber den GAU bei denen nicht verwundert…. 465 Tage, WTF?

PS: Fuer groessere Umgebungen lohnt sich ggf. Virtuelle Maschinen mit OPNsense und Unbound (https://docs.opnsense.org/manual/unbound.html) anstelle Pi-Hole. Wir fahren seit ca. ein Jahr recht gut damit, dieses Setup als Forwarder einzusetzen. OPNsense bringt automatische Updates mit und eigene DNS Blocklists werden ueber ein internes Git zusaetzlich eingebunden (daher pflegeleicht).