Microsoft will veraltete Kerneltreiber, die noch "cross signed" sind, aus Sicherheitsgründen ab April 2026 in Windows blockieren. Dies betrifft Windows 11 ab 24H2 und auch Windows Server 2025. Die Änderung wird mit dem Patchday zum 14. April 2026 per Update ausgerollt, aber nur "sehr zurückhaltend" aktiviert. Das hat Microsoft die Woche bekannt gegeben.

Microsoft will veraltete Kerneltreiber, die noch "cross signed" sind, aus Sicherheitsgründen ab April 2026 in Windows blockieren. Dies betrifft Windows 11 ab 24H2 und auch Windows Server 2025. Die Änderung wird mit dem Patchday zum 14. April 2026 per Update ausgerollt, aber nur "sehr zurückhaltend" aktiviert. Das hat Microsoft die Woche bekannt gegeben.

Die Information wurde zum 26. März 2026 im Windows Blog als Techcommunity-Beitrag Advancing Windows driver security: Removing trust for the cross-signed driver program bekannt gegeben.

Altlasten des "Cross Signed Root Programms

Kerneltreiber konnten aus historischen Gründen über das "Cross Signed Root Programm" von Drittanbietern über Zertifikate signiert werden. Das Cross-Signed Root-Programm wurde Anfang der 2000er Jahre eingeführt, um die Codeintegrität für Treiber von Drittanbietern auf der Windows-Plattform zu unterstützen und zu gewährleisten. Dieses Programm stellte Treiberherstellern von Windows vertrauenswürdige Code-Signaturzertifikate zur Verfügung.

Dabei war aber die Überprüfung der Partner unterschiedlich streng und es wurden keinerlei Garantien hinsichtlich der Sicherheit und Kompatibilität des Kernel-Codes gegeben. Das von externen Zertifizierungsstellen verwaltete Signaturprogramm verlangte von den Treiberautoren, die privaten Schlüssel des Zertifikats zu speichern und zu schützen, was zu Missbrauch und dem Diebstahl von Anmeldedaten führte.

Dieses Programm wurde aber 2021 durch Microsoft beendet. Seit diesem Zeitpunkt müssen neue Kerneltreiber über das Windows Hardware Compatibility Program (WHCP) zertifiziert werden und dessen strenge Richtlinien erfüllen.

Cross Signed Root Programm-Treiber werden gesperrt

Bisher war es aber möglich, die alten Kerneltreiber weiter in Windows zu verwenden. Da Kerneltreiber aber weitgehende Rechte besitzen, leitet Microsoft aus Sicherheitsgründen einen Rückzug bei veralteten cross-signed Kerneltreibern ein. Laut dem oben erwähnten Techcommunity-Beitrag will Microsoft die neue Kernel-Vertrauensrichtlinie ab 14. April 2026, im Rahmen des Windows-Updates, (allerdings zurückhaltend) durchsetzen.

Diese neue Kernel-Vertrauensrichtlinie gilt für Systeme, auf denen Windows 11 24H2, Windows 11 25H2, Windows 11 26H1 und Windows Server 2025 läuft und das April 2026-Update installiert ist. Microsoft schreibt dazu: "Alle zukünftigen Versionen von Windows 11 und Windows Server werden die neue Kernel-Vertrauensrichtlinie durchsetzen."

Um diesen Übergang so reibungslos wie möglich zu gestalten, wird die neue Kernel-Vertrauensrichtlinie ab dem 14. April 2026 allerdings nur im Evaluierungsmodus für Windows 11 24H2, 25H2, 26H1 und Windows Server 2025 eingeführt. Im Evaluierungsmodus überwacht und überprüft der Windows-Kernel alle geladenen Treiber.

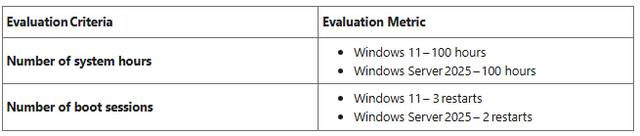

Ziel ist es, festzustellen, ob die neue Vertrauensrichtlinie sicher aktiviert werden kann, ohne Kompatibilitätsprobleme durch die Blockierung kritischer, cross-signed Treiber zu verursachen. Ein System verbleibt so lange im Evaluierungsmodus, bis alle nachfolgenden Evaluierungskriterien erfüllt sind:

Durch die Festlegung von zwei unterschiedlichen Bewertungskriterien will Microsoft sicherstellen, dass eine vielfältige Auswahl an Treibern in Start- und Laufzeitszenarien geprüft und korrekt bewertet wird, bevor die Funktion aktiviert wird. Sobald alle Bewertungskriterien erfüllt sind, entscheidet die Funktion anhand der im Bewertungsmodus geladenen Treiber, ob das System die Richtlinie aktivieren soll:

- Wurden alle während des Bewertungszeitraums geladenen Treiber von der Kernel-Richtlinie als vertrauenswürdig eingestuft, aktiviert das System die neue Kernel-Vertrauensrichtlinie und setzt sie durch.

- Systeme mit durchgesetzter Kernel-Vertrauensrichtlinie sind nun vor nicht vertrauenswürdigen Treibern aus dem Cross-Signed-Programm geschützt, wenn sie nicht mehr der Kernel-Vertrauensrichtlinie entsprechen.

Diese Treiber werden auf Systemen mit durchgesetzter Kernel-Vertrauensrichtlinie an der Ausführung gehindert, und die folgende Benachrichtigung wird angezeigt:

- Wird während des Testzeitraums ein Cross-Signed-Treiber geprüft und festgestellt, dass dieser die neue Kernel-Vertrauensrichtlinie nicht erfüllt, aktiviert Windows die Richtlinie nicht.

- Die Prüfung verbleibt im Evaluierungsmodus und der oben als Kriterium erwähnte Testzeitraum wird zurückgesetzt. Das System bleibt im Testmodus, bis die Treiber, die die Aktivierung blockieren, nicht mehr bei der Prüfung gefunden werden.

Der Evaluierungsmodus stellt sicher, dass Systeme, die nicht vertrauenswürdige, cross-signed Treiber für legitime, seltener auftretende Szenarien verwenden, nicht von einer systemweit durchgesetzten Richtlinie betroffen sind. Gleichzeitig wird die Richtlinie auf Systemen, bei denen die Treiberkompatibilität von der Richtlinie nicht beeinträchtigt wird, durchgesetzt, um die Angriffsfläche des Kernels zu verringern und die Sicherheit zu verbessern.

Kernel-Treiber über eine App-Control-Richtlinie zulassen

Um bestimmte, nicht von der neuen Kernel-Richtlinie unterstützte, Treiber auszuführen, bietet Windows nun eine Methode, mit der die Standard-Kernel-Richtlinie mithilfe einer "Application Control for Business"-Richtlinie (früher WDAC) sicher außer Kraft gesetzt werden kann.

Vertrauliche Treiber, die nicht über das Microsoft Windows Hardware Compatibility Program (WHCP) via Hardware Dev Center (HDC) signiert werden können, sowie Treiber, die ausschließlich für interne Szenarien entwickelt wurden, eignen sich laut Microsoft gut für die Anwendung dieser Richtlinie. Andernfalls müssen Treiber, die für das Windows-Ökosystem bestimmt sind, WHCP-zertifiziert und über das Microsoft HDC-Portal signiert sein.

Kunden mit vertraulichen oder rein internen Treiberszenarien, die die Kontrolle über die UEFI Secure Boot-Berechtigungen haben, können diese neue Funktion nutzen, um benutzerdefinierte Signierer zuzulassen, denen im Windows-Kernel standardmäßig nicht vertraut wird.

Die App-Control-Richtlinie ermöglicht es Kunden, privat signierte Treiber auf registrierten Systemen auszuführen, ohne die Sicherheit zu beeinträchtigen. Die Richtlinie muss von einer Autorität in den Variablen "Secure Boot Platform Key" (PK) oder "Key Exchange Key" (KEK) des Geräts signiert werden. Dies soll sicherzustellen, dass die Richtlinie nur für deren Umgebung gilt.

Standardmäßig sind Application Control-Richtlinien so konzipiert, dass sie die Standard-Kernel-Richtlinie einschränken. Wenn diese Richtlinien mit PK oder KEK signiert sind, kann das Vertrauen des Kernels auf Komponenten und Zertifikate ausgeweitet werden, denen in Windows ansonsten kein Vertrauen entgegengebracht wird.

Das Windows-Update vom 14. April 2026 wird diesen neuen Richtlinientyp in der Application Control for Business auf Systemen mit Windows 11 24H2, 25H2, 26H1 und Windows Server 2025 bereitstellen. Weitere Informationen zum Zulassen benutzerdefinierter Kernel-Treiber und zum Erstellen einer benutzerdefinierten Richtlinie finden sich auf dieser Microsoft Supportseite.

MVP: 2013 – 2016

MVP: 2013 – 2016

Sicherheit in Ehren, aber gibt es ein Tool, mit dem man VORHER mal prüfen könnte, ob und welche Gerätetreiber betroffen sein könnten? Nicht dass man dann einst teure und noch funktionierende Geräte deswegen in den Elektroschrott geben muss. Oder man muss für solche Geräte wieder ein Windows 8.1 ausgraben und betreiben… Auch nicht schön. WDAC kann auch nicht jeder benutzen, um eventuelle Sperren aufzuheben..

Warum Windows 8.1 und nicht Windows 10/Server 2022?

Weil diese dieses Update dann sicher auch noch bekommen. Der Kernel von 10 und 11 und 2o22 und 2025 ist ja der selbe.

Man kann das z. B. mit DriverView von Nirsoft selbst testen:

Mit erweiterten Administratorrechten starten, damit man die Kernelmodetreiber überhaupt sieht und dann bei View, Hide Microsoft Drivers alle Treiber von Microsoft selbst ausblenden.

Bei den verbliebenen Treibern dann mit F8 im Register Digitale Signaturen prüfen ob bei den eingebetteten Signaturen nur ein – in aller Regel – SHA1 Hash mit einem Schlüssel vom Hersteller selbst oder nur/zusätzlich je ein SHA256 Hash zuerst vom Hersteller selbst und dann zusätzlich auch noch von Microsoft signiert wurde.

Gibt es nur eine SHA1 Eigensignatur wird die irgendwann einmal nicht mehr funktionieren. Aber wohl kaum schon im April. Und selbst dann kann man die Sperre wegen der 100 Stunden Vorprüfung nicht einmal vorsätzlich aktivieren.

Das passiert frühestens, wenn mindestens 100 Stunden lang und über 3 Reboots z. B. bei Notebook und Docking Station kein "veralteter" Kernel Treiber auch nur ganz kurzzeitig geladen war.

In dem Artikel von Microsoft finde ich auch nirgendwo, dass es im April schon bei allen aktiviert werden soll.

Dort wo der Artikel veröffentlicht wurde wendet man sich eigentlich nur an Entwickler und experimentierfreudige Kanarienvögel/Administratoren.

Bisher ist diese neue Richtlinie ja noch nicht einmal auf fast allen Devices vorhanden. Sondern erst auf wenigen Preview Installationen.

Habe es gerade hier auf einem privaten PC getestet. Von seinen 25 Kernelmodefremdtreibern ist genau einer nicht bereits – in der letzten Dekade – "neu" signiert.

Das lasse ich erst einmal so, damit es sich nicht vor Schreck alleine einschalten kann. Starwind/Datacore dürfte diesen letzten Ramdisk Treiber aber auch signiert rausrücken, wenn ich sie freundlich frage.

Open Source Treiber wie z. B. OpenVPN hat Microsoft wie auch andere gängige Treiber mittlerweile selbst nachsigniert.

Fast alle echten Gerätetreiber betrifft es überhaupt nicht mehr. Sie laufen mittlerweile nicht mehr im Kernel, sondern abgeschottet in einer VM, wo sie keinen Schaden anrichten können und deshalb auch künftig laufen dürfen.

Schaltet man VBS/HVCI oder auch nur SecureBoot+Treiberprüfung ab ist man auch künftig nicht betroffen, da dann die Treibersignaturen überhaupt nicht geprüft werden. Man kann verbleibende Treiber notfalls auch selbst signieren und den entsprechenden Public Key dann in die UEFI kek aufnehmen.

Damit läuft selbst auf einem PC mit dem künftigen 26H1 noch mit BIOS, MBR, DirectX 9 und CPUs ohne SSE4.2, AES weiterhin alles. ab Nehalem/Silvermont oder K10. Nur POPCNT ist wie schon bei 24H2/25H2 jetzt zwingend. Nur K8/Sledegehammer wird (derzeit?) von 26H1 anders als bei 24-26H2 nicht mehr unterstützt werden.

Die deutsche AI Übersetzung des Artikels ist wieder einmal mehr als bescheiden. Man sollte den Text besser im englischen Original lesen.

Glaubt man all den übereilten Pressefalschmeldungen gibt es schon seit Jahren überhaupt kein NTLM mehr…

Sigverif-Tool: Windows bietet mit sigverif.exe ein eingebautes Tool, um alle Systemdateien auf Gültigkeit der Signatur zu überprüfen.

Sie sind ja momentan noch gültig, aber nach dem Update dann nicht mehr, und plötzlich steht man da, und kann ein wichtiges Gerät nicht mehr benutzen. So ein "Gerät" könnte z.B. ein ganzes Hochregal-Lager für ein paar Millionen Euro sein. Da mag man solche Überraschungen nicht haben. Ich kenne eine Firma, die sowas hat, das von einer Horde Windows XP PCs und einem MS-SQL 2003 gesteuert wird, in einem abgeschotteten Netz. Den Hersteller der Software des Hochregallagers, das mit irgendeinem "Feldbus" über spezielle PCI-Karten läuft, gibts nicht mehr, läuft leider nur unter XP, über diese Nasenspitze hat man leider bei Beschaffung nicht hinausgeblickt, aber die Anlage läuft noch, kann aber deswegen nicht mehr modernisiert werden, ohne alles einzureißen. Die Ein/Auslagerungen werden über XML-Steuerdateien aus der Warenwirtschaft gesteuert, die dann per SFTP (das ist der einzige offene Port zu dem ansonsten abgeschotteten Netz) auf diese Systeme übertragen werden, diese "SFTP-Brücke" habe ich vor etwa 15 Jahren dort implementiert um die XPs und den MS-SQL aus der Schusslinie zu nehmen, läuft heute noch, hatte letzten Sommer mal wieder Kontakt zu jemandem dort. Die Waren, die da ein und ausgelagert werden, dürfte der eine oder andere von Euch im Kühlschrank stehen haben. Eine Modernisierung würde für den Hersteller mehrere Monate Komplett-Stillstand bedeuten, oder er müsste nebenan in einem neuen Gebäude die gleiche Kapazität mit moderner Technik neu hin stellen, und wenn das neue Hochregal laufen würde, was macht er dann mit dem Alten, er braucht die doppelte Lagerkapazität ja nicht. Schwierige Situation.

einfach das Tool mal testen :-) Identifiziert nicht erst seit Heute die Treiber, die bald nicht mehr akzeptiert werden.

Wenn es so wichtig ist (Produktion) sollte man auf Zertifizierungen setzten – eigentlich sind sie genau dafür gemacht worden. Aber ja, die Sensoren und Stellmotoren für das Regal dürfen Industriepreise kosten aber die IT wohl am Besten nichts.

So lange ich mein Windows 11 nicht neu aufsetze, wird wahrscheinlich nicht passieren. Das System erkennt, dass die Richtlinie nicht anwendbar ist.

USB Geräte, aus Windows Vista und Windows 7 und Windows 8.1 Zeit, werden weiter funktionieren. (USB TV Karte, Canon Scanner, USB Surfstick…)

Wie verhält es sich dann, bei einer Windows 11Neuinstallation? Wird da die neue Richtlinie gleich umgesetzt? Oder startet das System im Evaluierungsmodus?