Am heutigen 14. April 2026 ist wieder Patchday, an dem Microsoft Sicherheitsupdates für die noch unterstützten Windows-Systeme freigibt. Mit diesen Sicherheitsupdates werden bestimmte Stufen für die länger angekündigten Härtungsmaßnahmen (Deployment per Unattend.xml, Kerberos, etc.) umgesetzt. Hier eine kurze Erinnerung zu diesem Thema.

Am heutigen 14. April 2026 ist wieder Patchday, an dem Microsoft Sicherheitsupdates für die noch unterstützten Windows-Systeme freigibt. Mit diesen Sicherheitsupdates werden bestimmte Stufen für die länger angekündigten Härtungsmaßnahmen (Deployment per Unattend.xml, Kerberos, etc.) umgesetzt. Hier eine kurze Erinnerung zu diesem Thema.

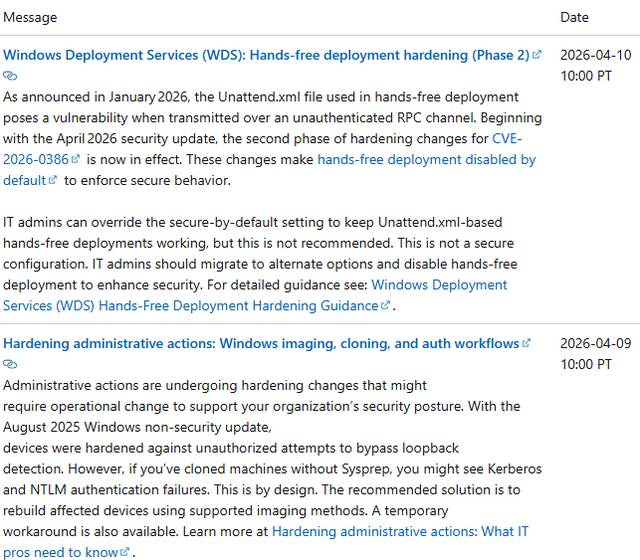

Die Ankündigung erfolgte bereits Ende letzter Woche im Message-Center des Microsoft Windows Release Health-Dashboard.

WDS-Support auf Netzlaufwerken endet

Die Windows Deployment Services, kurz WDS (engl. Windows Bereitstellungsdienste) ermöglichen die automatisierte Bereitstellung (Installation) von Windows-Installationen. Administratoren können WDS verwenden, um neue Windows-Clients mit einer netzwerkbasierten Installation über eine unattended.xml-Datei einzurichten.

Microsoft schränkt aus Sicherheitsgründen die Funktionalität des Windows Deployment Services (WDS) ein. Die Unterstützung einer unattended.xml zur Windows-Installation von Netzlaufwerken endet ab April 2026. Ich hatte Mitte Januar 2026 im Blog-Beitrag Windows: WDS-Support der unattend.xml auf Netzlaufwerken endet im April 2026 auf diese Änderung und die damit verbundenen Details hingewiesen. Zum 10. April 2026 erinnerte Microsoft im Supportbeitrag Windows Deployment Services (WDS): Hands-free deployment hardening (Phase 2) daran, dass die Phase 2 zum 14. April 2026 mit den betreffenden Windows-Updates eingeleitet wird.

Im Supportbeitrag heißt es, dass die bei der automatischen Bereitstellung verwendete Datei unattend.xml eine Sicherheitslücke darstellt, wenn sie über einen nicht authentifizierten RPC-Kanal übertragen wird. Mit dem Sicherheitsupdate vom April 2026 tritt nun die zweite Phase der Sicherheitsverbesserungen für CVE-2026-0386 in Kraft. Durch diese Änderungen wird die automatische Bereitstellung standardmäßig deaktiviert, um ein sicheres Verhalten zu gewährleisten.

IT-Administratoren können die standardmäßige Sicherheitseinstellung außer Kraft setzen, um die auf Unattend.xml basierende automatische Bereitstellung weiterhin zu nutzen, dies wird jedoch nicht empfohlen. Dies ist keine sichere Konfiguration. IT-Administratoren sollten auf alternative Optionen umsteigen und die automatische Bereitstellung deaktivieren, um die Sicherheit zu erhöhen. Ausführliche Anleitungen finden sich unter Windows Deployment Services (WDS) Hands‑Free Deployment Hardening Guidance.

Weitere administrative Windows-Härtungsmaßnahmen

Zudem treten diverse administrative Härtungsmaßnahmen unter Windows mit der Installation der Sicherheitsupdates vom 14. April 2026 in die nächste Phase ein. Microsoft erinnert im Supportbeitrag Hardening administrative actions: Windows imaging, cloning, and auth workflows vom 9. April 2026 an diesen Sachverhalt.

Dort heißt es, dass an Verwaltungsfunktionen für Windows derzeit verschiedene Sicherheitsverbesserungen vorgenommen werden. Diese erfordern möglicherweise operative Anpassungen durch Administratoren, um die Sicherheitslage in der IT-Umgebung des Unternehmens zu gewährleisten.

Mit dem Windows Preview-Update vom August 2025 wurden Geräte gegen unbefugte Versuche, die Loopback-Erkennung zu umgehen, abgesichert. Wenn Administratoren jedoch Computer ohne Sysprep geklont haben, kann es zu Fehlern bei der Kerberos- und NTLM-Authentifizierung kommen.

Dies ist beabsichtigt. Die empfohlene Lösung besteht darin, betroffene Geräte mithilfe unterstützter Imaging-Methoden neu zu installieren. Es ist auch eine vorübergehende Abhilfe verfügbar. Weitere Informationen finden sich im Techcommunity-Beitrag Hardening administrative actions: What IT pros need to know.

Ich erinnere auch Kerberos RC4-Härtung gegen sie Schwachstelle CVE-2026-20833, die im April 2026 in die Durchsetzungs-Phase (Enforcement) eintritt. Ich hatte im Blog-Beitrag Windows Januar 2026-Updates bereiten RC4-Abschaltung vor über die Details berichtet.

Zudem werden ab April 2026 "cross-signierte" Kerneltreiber blockiert (siehe meinen Beitrag Windows 11/Server 2025 blocken ab April 2026 "cross-signierte" Kerneltreiber). Der Ausschluss von Treiberentwicklern hatte die Tage ja für Irritationen gesorgt (siehe den Beitrag Microsoft Kontensperren: UTM auch betroffen und die verlinkten weiteren Beiträge).

Ähnliche Artikel:

Windows 11 24H2: Preview Update KB5064081 (29. August 2025)

Windows 10/11: Preview Updates 26./29. August 2025

Windows: WDS-Support der unattend.xml auf Netzlaufwerken endet im April 2026

Erinnerung: Im April 2026 endet die Unterstützung für Windows Deployment Service (WDS)

Windows Januar 2026-Updates bereiten RC4-Abschaltung vor

Windows 11/Server 2025 blocken ab April 2026 "cross-signierte" Kerneltreiber

MVP: 2013 – 2016

MVP: 2013 – 2016

Was passiert mit Rechnern die vor dem Domainzutritt "kopiert" wurden — ohne Sysprep? Sind hier Probleme zu erwarten?

Neuinstallation ist nicht mal so eben machbar.

kopieren ohne Sysprep? Schlechte Idee in einer Domäne.

dann kann auch später noch die SID geändert werden. Durch SID Änderung fliegt der PC auch nicht aus der Domäne. Entweder das uralte NewSID von Microsoft verwenden (geht auch bei Windows 11) oder was Neueres z.B. SIDCHG. Beide Optionen erfolgreich getestet.

https://www.andysblog.de/sidchg-windows-eine-neue-sid-ohne-sysprep-vergeben

Eine Windows-Domäne weigert sich, einen PC mit einer schon als Domänenmitglied bekanntem SID aufzunehmen. Doppelte SIDs kann es in einer Domäne nicht geben. Denn für die Domänenmitgliedschaft ist nicht der Hostname ausschlaggebend, sondern die SID. Genau wie es keine zwei Benutzer mit der gleichen SID geben kann.

Sysprep ist nun wirklich nichts neues, das weiß man schon seit Windows 2000. Dass dieses Thema momentan in allen möglichen Blogs hochkommt, selbst wenn die Seite "Windows Pro" heißt, wundert mich extrem. Leute, das Wissen gehört zum Handwerk.

von dem alten newsid von MS würde ich dringend abraten.

das hat bei uns schon ein paar Windows 11 Rechner gekillt … es kommt mit den lokalen Usern nicht klar.

Lieber das neue sidchg nutzen – das funktioniert super

Oder besser noch den "Ghost Walker" herauskramen, falls den noch jemand kennt.

Nein, nicht ernst gemeint. Sysprep und gut ist's.

mit intunes wär das nicht passiert

Auch Intune erkennt die Member-PCs (und Server!) anhand der SID.