Kurze Information für Leser, die für die Absicherung von Microsoft Azure Cloud-Angeboten zuständig sind. Microsoft hat seine komplettes Azure Sentinel (SIEM) Toolkit quasi als "Open Source" freigegeben. Das Sentinel-GitHub-Repository enthält umfangreiches Material und über 1000 vorgefertigte Regeln zur Bedrohungserkennung.

Kurze Information für Leser, die für die Absicherung von Microsoft Azure Cloud-Angeboten zuständig sind. Microsoft hat seine komplettes Azure Sentinel (SIEM) Toolkit quasi als "Open Source" freigegeben. Das Sentinel-GitHub-Repository enthält umfangreiches Material und über 1000 vorgefertigte Regeln zur Bedrohungserkennung.

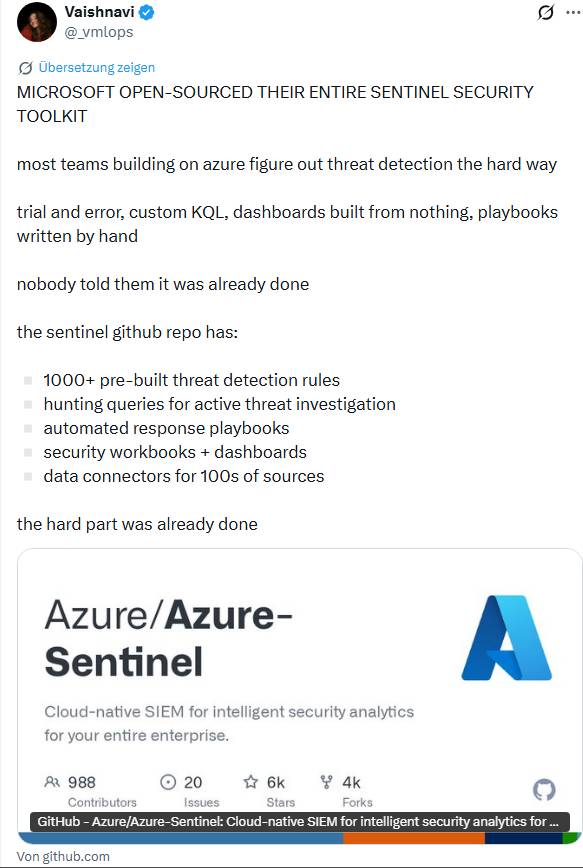

Mir ist die Information über nachfolgenden Tweet untergekommen, das Azure Sentinel-Repository findet sich auf GitHub.

Microsoft Sentinel and Microsoft 365 Defender

In der Beschreibung des Repository heißt es, dass das Repository für Microsoft Sentinel und Microsoft 365 Defender einsatzbereite Erkennungsregeln, Erkundungsabfragen, Hunting-Abfragen, Arbeitsmappen, Playbooks und vieles mehr enthält. Das Repository soll Nutzern den Einstieg in Microsoft Sentinel erleichtern und stellt Sicherheitsinhalte zur Verfügung, mit denen Administratoren ihre Umgebung schützen und nach Bedrohungen suchen können.

Die Suchabfragen umfassen auch Microsoft 365 Defender-Suchabfragen für erweiterte Suchszenarien sowohl in Microsoft 365 Defender als auch in Microsoft Sentinel. Das Repository enthält:

- Über 1000 vorgefertigte Regeln zur Erkennung von Bedrohungen

- Suchabfragen für die Untersuchung aktiver Bedrohungen

- Automatisierte Reaktionsszenarien

- Sicherheits-Workbooks + Dashboards

- Datenkonnektoren für Hunderte von Quellen

Das Repository enthält noch einige Hinweise, aber Interessenten müssen sich in die von Microsoft bereitgestellte Dokumentation einarbeiten:

- Onboarding von Microsoft Sentinel: Eine Schnellstartanleitung um Microsoft Sentinel zu aktivieren und installieren; erfordert ein aktives Azure-Abonnement.

- Was ist Microsoft Defender XDR?: Microsoft Defender XDR ist eine vereinheitlichte Enterprise Defense Suite vor und nach der Verletzung, die Erkennung, Prävention, Untersuchung und Reaktion nativ über Endpunkte, Identitäten, E-Mails und Anwendungen hinweg koordiniert, um integrierten Schutz vor komplexen Angriffen zu bieten.

Vielleicht ist das Repository für Administratoren von Azure-Instanzen ganz hilfreich, um diese bezüglich Sicherheitsbedrohungen abzusichern und zu überwachen.

MVP: 2013 – 2016

MVP: 2013 – 2016

An dieser Stelle sei vermerkt, Open Source ist nicht frei. Hier wäre der Verweis auf die GNU Freiheiten angebracht. Das, was hier vorliegt ist mitnichten "frei".

Was hier in ein Git Repo gestellt wurde ist bestenfalls als Dokumentation + Standard Regelset zu verstehen und es ist für mich erstaunlich, dass dieses hier so als "News" hervorgehoben wird, nicht von Dir Günter, von dem Twitterer und von Microsoft selbst.

Es ist das normalste der Welt, zu Produkten eine Dokumentation zur Verfügung zu stellen. Damals ™ noch in Ringbuch und Buchform, seit Ende der 90er dann in digitaler Form. Es ist auch vollkommen normal, sich untereinander z.B. Yara-Regeln zur Erkennung von neuer Schadsoftware zu teilen.

Bei Microsoft scheint dies offenbar alles eine andere Welt zu sein. Und genauso verhält es sich mit seinen ganzen Lemmingen auch.

Und zum Thema SIEM und Microsoft. Es bedarf nur an zwei, drei Stellschrauben in diesem Ökosystem die ganzen (Fehl-)Entwicklungen der letzten Jahrzehnte zurück zuschrauben.

Dazu gehören verbindliche Regeln und Standards für Software wie einst im Windows-Logo Program, an denen sich Entwickler, Hersteller und vor allem Microsoft selbst zu halten haben. Dazu gehören endlich wieder eine Trennung und Vereinheitlichung von eindeutigen Programm-, Dokumenten- und Profildaten-Ordnern. Dazu gehört eine Stärkung der Software Restrictions bzw. App Locker und nicht deren Aufweichung. Und last but not least: Dazu gehört endlich das Rauswerfen von vergammelten Legacy-Zeugs.

Aber der Zug ist abgefahren. Mark my words. Es wird irgendwann der Zeitpunkt kommen, da wird es einfacher sein, einen unixoiden oder linuxbasierten Kern zu nehmen und darüber seine eigene Oberfläche und APIs zu stülpen. Der Rest der Windows-Seuche läuft dann in Proton bzw. Wine. Wenn ich auf meine dedizierte Zocker-Maschine mit GNU/Debian und Steam schaue, passiert dort bereits heute genau das. Großes Vorbild hierfür: NeXT oder MacOS, die haben genau das für Ihr klassisches macOS vor knapp 26 Jahren Jahren auch so gemacht.