So ganz spontan fällt mir "Einer geht noch, einer geht noch rein" zur neuesten Veröffentlichung von Nightmare Eclipse, aka Chaotic Eclipse, ein. Im Windows Cloud Files Mini Filter Driver gibt es seit sechs Jahren eine unvollständig gepatchte Schwachstelle CVE-2020-17103, die einem Angreifer ermöglicht, sich unbefugten Zugriff mit erweiterten Rechten auf ein Zielsystem zu verschaffen.

So ganz spontan fällt mir "Einer geht noch, einer geht noch rein" zur neuesten Veröffentlichung von Nightmare Eclipse, aka Chaotic Eclipse, ein. Im Windows Cloud Files Mini Filter Driver gibt es seit sechs Jahren eine unvollständig gepatchte Schwachstelle CVE-2020-17103, die einem Angreifer ermöglicht, sich unbefugten Zugriff mit erweiterten Rechten auf ein Zielsystem zu verschaffen.

Chaotic Eclipse oder Nightmare Eclipse ist ein Sicherheitsforscher, der Microsoft in den letzten Wochen durch Offenlegung ungepatchter Schwachstellen vorführt. Hintergrund ist wohl, dass der Sicherheitsforscher bei gemeldeten Schwachstellen bei Microsoft "abgeblitzt ist" – deren Sicherheitsteam meinte, es sei keine Schwachstelle. Seit dem veröffentlicht Nightmare Eclipse in schöner Regelmäßigkeit fette Schwachstellen wie BlueHammer, RedSun, YellowKey, GreenPlasma, siehe Artikellinks am Beitragsende.

MiniPlasma: Schwachstelle im Cloud Files Mini Filter Driver

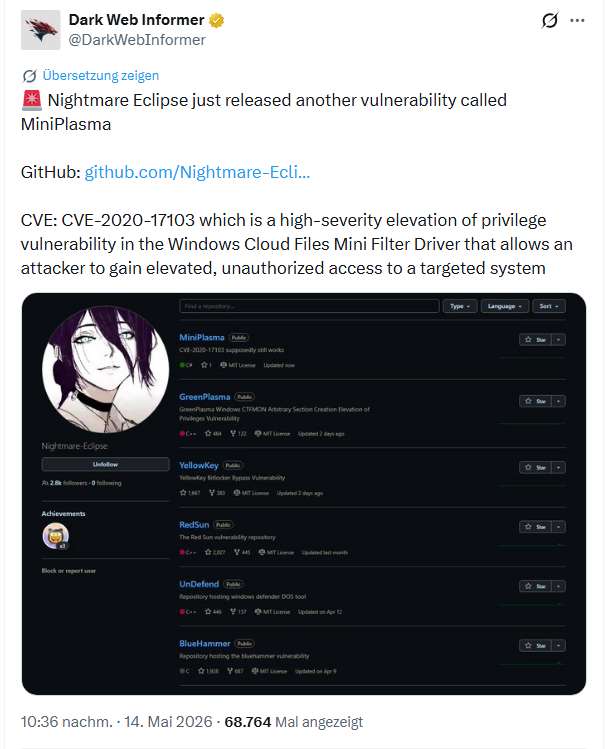

Mir ist die Meldung zu einer neuen Schwachstelle bereits gestern untergekommen – ich konnte es aber noch nicht aufgreifen. In nachfolgendem Tweet weist Dark Web Informer darauf hin, dass Nightmare Eclipse bereits zum 14. Mai 2026 seine nächste Schwachstellen veröffentlicht habe.

Auf GitLab beschreibt Nightmare Eclipse die von ihm MiniPlasma getaufte Schwachstelle im Windows Cloud Files Mini Filter Driver. In obigem Tweet wird die Schwachstelle CVE-2020-17103 genannt. Microsoft hat zum 8. Dezember 2020, also vor fast sechs Jahren, eine Windows Cloud Files Mini Filter Driver Elevation of Privilege-Schwachstelle gepatcht.

Nightmare Eclipse schreibt, dass sich nach einer erneuten Untersuchung der in GreenPlasma verwendeten Technik (insbesondere „SetPolicyVal") herausgestellt habe, dass die Funktion "cldflt!HsmOsBlockPlaceholderAccess" nach wie vor für genau denselben Fehler anfällig sei, der Microsoft bereits vor sechs Jahren gemeldet wurde. James Forshaw von Google Project Zero habe die Schwachstelle entdeckt und an Microsoft gemeldet, und sie wurde angeblich als CVE-2020-17103 behoben.

Ein befreundeter Sicherheitsforscher wies Nightmare Eclipse jedoch darauf hin, dass die Routine möglicherweise immer noch eine Schwachstelle aufweist. Nightmare Eclipse hatte das zwar in Betracht gezogen, aber verworfen, da er es, laut eigener Aussage, für unmöglich hielt, dass Microsoft diese Schwachstelle einfach nicht gepatcht oder den Patch per Rollback zurückgenommen hat.

Nach einer Untersuchung stellte sich heraus, dass genau das gleiche Problem, das Google Project Zero an Microsoft gemeldet hatte, tatsächlich immer noch vorhanden und ungepatcht ist. Nightmare Eclipse schreibt, dass er sich nicht sicher sei, ob Microsoft das Problem einfach nie gepatcht hat oder ob der Patch irgendwann aus unbekannten Gründen stillschweigend zurückgesetzt wurde. Der ursprüngliche PoC von Google funktionierte ohne Änderungen.

Um dieses Problem hervorzuheben, habe Nightmare Eclipse den ursprünglichen PoC so angepasst, dass er eine SYSTEM-Shell startet. Auf seinen Testrechnern scheint der PoC zuverlässig zu funktionieren, aber die Erfolgsquote kann variieren, da es sich um eine Race Condition handelt. Der Sicherheitsforscher ging davon aus, dass alle Windows-Versionen von dieser Schwachstelle betroffen sind.

In diesem Tweet schreibt Chaotic Eclipse im Nachgang: "It's confirmed, CVE-2020-17103 patch is ineffective and the vulnerability still exists, A weaponized PoC can be found here – Tested against fully patched Windows 11 and Server 2025 machines."

Ähnliche Artikel:

BlueHammer: Windows 0-day-Schwachstelle

BlueHammer-Nachlese: Defender-Patch vom 14.4.2026 und Analyse von Fortra

RedSun: Nächste Windows Defender 0-Day-Schwachstelle

Chaotic Eclipse zwei 0-Day-Windows Schwachstellen (YellowKey, GreenPlasma), eine in MS Teams

MVP: 2013 – 2016

MVP: 2013 – 2016

Windows 7, 8, 8.1, Server 2008, 2008R2, 2012, 2012R2 sind übrigens nicht betroffen.

Denn in diesen Versionen gibt es den Windows Cloud Files Mini Filter Driver (cldflt.sys) noch gar nicht.

Ich habe mal auf meinem System nachgesehen.

Der Treiber war beim Patchday Mai 2026 mit drin.

Was Microsoft da gemacht hat, ist nicht bekannt.

Wenn eines sicher ist, dann dass sowas wie cldflt.sys mit hoher Wahrscheinlichkeit Zuhörschnittstellen bzw. Backdoors unterstützt.