Zum 14. April 2026 hat Microsoft Updates für SharePoint veröffentlicht, die wichtige Schwachstellen schließen. SharePoint-Administratoren sollten patchen. Weiterhin gibt es eine CISA-Warnung, dass uralte Excel-Versionen über eine längst bekannte Sicherheitslücke angegriffen werden. Hier eine kurze Nachlese.

Zum 14. April 2026 hat Microsoft Updates für SharePoint veröffentlicht, die wichtige Schwachstellen schließen. SharePoint-Administratoren sollten patchen. Weiterhin gibt es eine CISA-Warnung, dass uralte Excel-Versionen über eine längst bekannte Sicherheitslücke angegriffen werden. Hier eine kurze Nachlese.

SharePoint-Schwachstellen zeitnah patchen

In Microsoft SharePoint Server gibt es gleich zwei Schwachstellen, von denen eine bereits ausgenutzt wird. Es handelt sich um folgende Schwachstellen.

- CVE-2026-20945: Microsoft SharePoint Server Spoofing-Schwachstelle, CVSSv3 Score 4.6; Exploitation Less Likely; Eine unsachgemäße Neutralisierung von Eingaben bei der Erstellung von Webseiten („Cross-Site-Scripting") in Microsoft Office SharePoint ermöglicht es einem autorisierten Angreifer, über ein Netzwerk Spoofing-Angriffe durchzuführen.

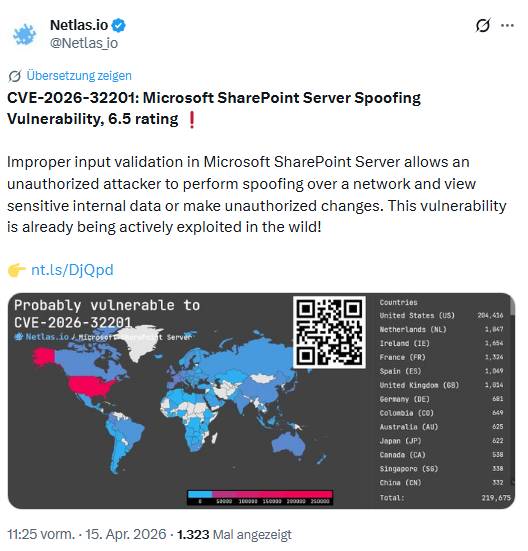

- CVE-2026-32201: Microsoft SharePoint Server Spoofing-Schwachstelle, CVSSv3 Score 6.5 (CVE-2026-32201), Important; Eine unzureichende Eingabevalidierung in Microsoft Office SharePoint ermöglicht es einem unbefugten Angreifer, über ein Netzwerk Spoofing-Angriffe durchzuführen. Laut Microsoft wurde die Sicherheitslücke CVE-2026-32201 in der Praxis als Zero-Day-Exploit ausgenutzt.

Microsoft hat Updates für SharePoint 2016, 2019 und die SharePoint Server Subscription Edition veröffentlicht, um diese Schwachstellen zu beheben (siehe Patchday: Microsoft Office Updates (14. April 2026)). Nachfolgender Tweet zeigt, dass die meisten angreifbaren SharePoint-Instanzen in den USA zu finden sind. In Deutschland wurden um die 700 Instanzen als angreifbar gefunden.

Die obigen Schwachstellen erinnern an CVE-2025-49706, als SharePoint-Instanzen im Juli 2025 über die ToolShell-Exploitkette von Ransomware- und Cyberespionage-Gruppen angegriffen wurden (siehe Sharepoint-Server werden über 0-day Schwachstelle (CVE-2025-53770) angegriffen). Dabei wurden über 400 Opfer verzeichnet (siehe Patch für Sharepoint Server 2016; China hinter Angriffen, ca. 400 Organisationen kompromittiert). Administratoren sollten also ihre SharePoint-Server zeitnah patchen.

Angriffe auf alte Excel-Versionen

Die US-Cybersicherheitsbehörde CISA hat die Microsoft Office Remote Code Execution-Schwachstelle CVE-2009-0238 zu ihrer Liste der angegriffenen Sicherheitslücken hinzugefügt. Angegriffen werden die Versionen Microsoft Office Excel 2000 SP3, 2002 SP3, 2003 SP3 und 2007 SP1; Excel Viewer 2003 Gold und SP3; Excel Viewer; Compatibility Pack für Word-, Excel- und PowerPoint 2007-Dateiformate SP1; sowie Excel in Microsoft Office 2004 und 2008 für Mac. Die Schwachstelle ermöglichen es Angreifern, über ein speziell gestaltetes Excel-Dokument, das einen Zugriffsversuch auf ein ungültiges Objekt auslöst, beliebigen Code auszuführen. Diese wurde im Februar 2009 von Trojan.Mdropper.AC in der Praxis ausgenutzt. heise hat in diesem Beitrag einige Informationen zur CISA-Warnung veröffentlicht.

Ähnliche Artikel:

Microsoft Security Update Summary (14. April 2026)

Patchday: Windows 10/11 Updates (14. April 2026)

Patchday: Windows Server-Updates (14. April 2026)

Patchday: Microsoft Office Updates (14. April 2026)

Remote Desktop-Phishing-Schutz im April 2026-Update verursacht Verwirrung

Windows 11 April 2026-Updates (KB5083769, KB5082052) triggern BitLocker Recovery

MVP: 2013 – 2016

MVP: 2013 – 2016