Noch ein kurzer Nachtrag zu einem Thema, welches einige Tage liegen geblieben ist. Ein frustrierter Sicherheitsforscher hat bereits zum 3. April 2026 eine 0-day-Schwachstelle samt Exploit veröffentlicht, die Windows und den Defender betrifft. Über die Schwachstelle könnten Angreifer sich Zugriff auf das System und Systemrechte verschaffen.

Noch ein kurzer Nachtrag zu einem Thema, welches einige Tage liegen geblieben ist. Ein frustrierter Sicherheitsforscher hat bereits zum 3. April 2026 eine 0-day-Schwachstelle samt Exploit veröffentlicht, die Windows und den Defender betrifft. Über die Schwachstelle könnten Angreifer sich Zugriff auf das System und Systemrechte verschaffen.

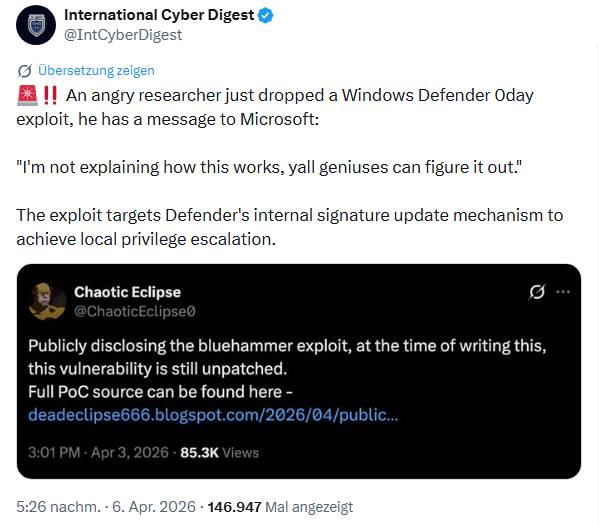

Das Thema ist mir bereits am 6. April 2026 über nachfolgenden Tweet untergekommen, ich konnte aber nicht reagieren. Dort hieß es nur, dass ein Sicherheitsforscher ziemlich sauer sei, und eine 0-day-Schwachstelle im Windows Defender öffentlich gemacht habe.

Dass da jemand mit dem Alias Chaotic Eclipse echt stinkig ist, kann man aus der zitierten Meldung herauslesen. Es heißt in der Botschaft, die sich an Microsoft richtet: "Ich erkläre nicht, wie das funktioniert. Ihr Genies könnt das selbst herausfinden." So 1+1 zusammen gezählt: Jemand hat eine Schwachstelle an Microsoft gemeldet, dort aber die Rückmeldung erhalten, dass es keine Schwachstelle sei, die eine Bug-Bounty-Prämie bekomme. Jedenfalls hat die betroffene Person dann diesen Blog-Beitrag auf Blog-Spot veröffentlicht. Und er hat auf GitLab einen Exploit veröffentlicht. Später haben die Kollegen von Bleeping Computer den Sachverhalt in diesem Artikel bestätigt.

Zusammenfassung des PoC aus obigem Tweet

Der Exploit zielt auf den internen Mechanismus zur Signaturaktualisierung des in Windows enthaltenen Microsoft Defender ab, um eine lokale Rechteausweitung zu erreichen. Der PoC stellt eine direkte Verbindung zur internen RPC-Schnittstelle des Defender (IMpService) her und ruft die Methode ServerMpUpdateEngineSignature auf. Diese Methode benutzt der Defender intern zur Installation von Engine-Updates. Dadurch kann ein Angreifer den Prozess des Defender, der auf SYSTEM-Ebene läuft, auf ein von ihm kontrolliertes Verzeichnis verweisen, um Defender Engine-Updates zu holen.

Der Exploit lädt das aktuelle Defender-Signatur-Update von der offiziellen URL von Microsoft herunter, analysiert die PE-Datei, um die eingebettete CAB-Datei aus dem Ressourcenbereich zu extrahieren, und entpackt diese im Arbeitsspeicher mithilfe der Windows Cabinet API.

Der PoC missbraucht anschließend NTFS-Symlinks/Junction-Einträge über undokumentierte NT-APIs (NtCreateSymbolicLinkObject, NtSetInformationFile), um Dateioperationen des Defender im SYSTEM-Kontext auf vom Angreifer kontrollierte Speicherorte umzuleiten. Es gibt eine Race Condition, die über Callbacks der Windows Cloud Files API (cfapi) und Volume Shadow Copy-Strukturen gesteuert werden kann.

Außerdem nutzt der Exploit die Offline-Registrierungsbibliothek von Microsoft (offreg), was auf mögliche Manipulationen an den Defender-Konfigurations-Hives außerhalb des Echtzeitschutzes hindeutet. Am Ende ermöglicht dies eine Privileg Escalation oder Umgehung von Sicherheitsmechanismen.

Zum Zeitpunkt der Veröffentlichung gab der Autor an, dass die Schwachstelle ungepatcht sei. Mir ist aber der Artikel Microsoft releases new Defender update for Windows 11, 10, Server ISO installations vom 5. April 2026 bei neowin.net aufgefallen, wobei mir unklar ist, ob Microsoft hier bereits auf obigen Sachverhalt reagiert.

BlueHammer missbraucht den Defender

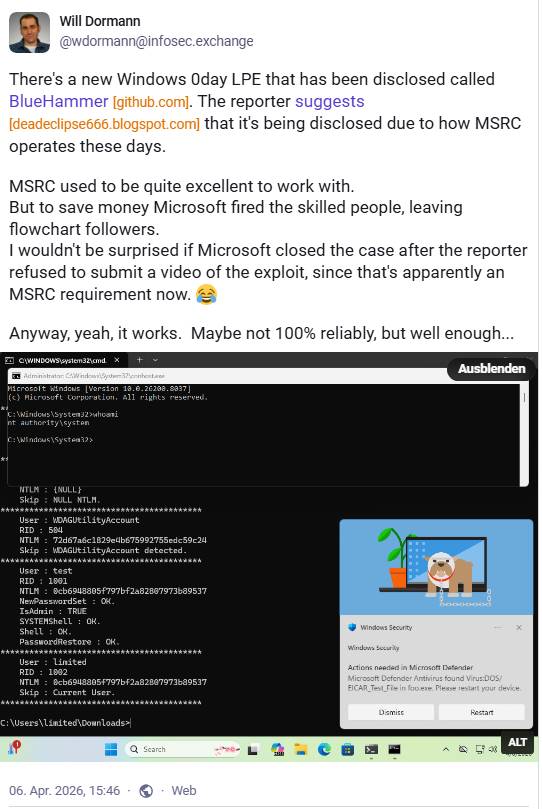

Die Kollegen von Bleeping Computer sind in diesem Artikel grob auf den Sachverhalt eingegangen. Sicherheitsforscher Will Dormann bestätigt in diesem Mastodon-Post, dass der Exploit funktioniert.

Dormann erklärte gegenüber Bleeping Computer, dass die Schwachstelle eine lokale Rechteausweitung (LPE) ermögliche und do ein TOCTOU (Time-of-Check-to-Time-of-Use) mit einer Pfadverwirrung (path confusion) verwende. Mit diesem Zugriff können Angreifer ihre Berechtigungen auf SYSTEM-Ebene ausweiten und potenziell die vollständige Kontrolle über den Rechner erlangen.

Allerdings sei die Schwachstelle nicht einfach ausnutzbar, verschaffe aber einem lokalen Angreifer Zugriff auf die SAM-Datenbank (Security Account Manager). Diese enthält die Passwort-Hashes für lokale Konten. Bleeping Computer zitiert Sicherheitsforscher, die den Exploit getestet haben. Diese geben an, dass der Code unter Windows Server nicht funktionierte. Der Entwickler des Exploit schreibt, dass der Code noch Fehler enthalte. Aber Will Dormann ist der Meinung, dass das Proof of Concept (PoC) gut genug sei, um das Problem mit der Schwachstelle zu demonstrieren.

Bleeping Computer hat Microsoft um eine Stellungnahme zur BlueHammer-Sicherheitslücke gebeten. Ein Sprecher Microsofts sagte dazu folgendes:

Microsoft hat sich gegenüber seinen Kunden verpflichtet, gemeldete Sicherheitsprobleme zu untersuchen und betroffene Geräte so schnell wie möglich zu aktualisieren, um die Kunden zu schützen. Wir unterstützen zudem die koordinierte Offenlegung von Sicherheitslücken, eine in der Branche weit verbreitete Praxis, die dazu beiträgt, dass Probleme vor ihrer Veröffentlichung sorgfältig untersucht und behoben werden, was sowohl dem Schutz der Kunden als auch der Sicherheitsforschungsgemeinschaft zugutekommt.

Ich glaube besser hätte man es nicht ausdrücken können. Denn die obige Stellungnahme besagt genau nichts zum eigentlichen Problem. Mal schauen, ob es die Tage noch neue Erkenntnisse zu BlueHammer gibt. Danke an den Leser der mich im Diskussionsbereich auf diesen Artikel dazu hingewiesen hatte.

Ergänzung: Die BlueHammer genannte Schwachstelle wurde von Microsoft zum 14. April 2026 mit einem Defender-Update behoben. Details sowie eine Analyse des PoC sind verfügbar, siehe BlueHammer-Nachlese: Defender-Patch vom 14.4.2026 und Analyse von Fortra.

Ähnliche Artikel:

Microsoft Security Update Summary (14. April 2026)

Patchday: Windows 10/11 Updates (14. April 2026)

Patchday: Windows Server-Updates (14. April 2026)

Patchday: Microsoft Office Updates (14. April 2026)

BlueHammer: Windows 0-day-Schwachstelle

BlueHammer-Nachlese: Defender-Patch vom 14.4.2026 und Analyse von Fortra

RedSun: Nächste Windows Defender 0-Day-Schwachstelle

MVP: 2013 – 2016

MVP: 2013 – 2016

Verständlich das man sauer reagiert, wenn man Lücken meldet und diese ignoriert werden… aber ziemlich erbärmlich wenn man sauer reagiert weil man kein Bounty Prämie bekommt!

Die Sache mit dem Bug-Bounty ist meine Vermutung (1+1 zusammen gezählt). Kann so sein, muss nicht! Ich habe aber genügend Fälle gesehen, wo das MSRT ziemlich krude Rückmeldungen gab – da kann ich schon verstehen, dass da jemand seinem Ärger Luft macht. Eine Vermutung lief darauf hinaus, dass die Meldung nicht anerkannt wurde, weil der Einsender sich weigerte, ein Video, dass das alles demonstriert, anzufertigen und einzusenden. Ist bei MSRT-Meldungen inzwischen scheinbar Pflicht. Ich erinnere an den Beitrag aus 2025:

Windows: WDAC und Driver Blocklist scheitern; MS will Video von Will Dormann

Die sind bei Microslop ziemlich verstrahlt, in obigem Beitrag erwähne ich auch, wie ich vor vielen Jahren den Windows Insider MVP beim "Erneuern" verloren habe, weil ich ebenfalls nicht einsah, ein "Bewerbungsvideo" einzusenden, warum ich die richtige Person für das Insider Program sei. Kam für mich alleine schon nicht in die Tüte, weil ich das Windows Insider Programm damals bereits für Bullshit hielt und das auch kund tat.

Aus dem Artikel ging nicht hervor, dass es eine Vermutung ist, dass es an dem Bug Bounty lag.

Den Artikel hatte ich vorher schon bei BleepingComputer gelesen und hatte deshalb gedacht, dass das mit dem Bug Bounty neue Info wäre, seit deren Artikel.

Wo soll die Motivation dann noch herkommen Sicherheitslücken aufzudecken und zu melden? Ich wäre auch not amused an seiner Stelle. Dankbarkeit gehört eben auch dazu, wenn man mich auf meine Fehler hinweist. Für einen Konzern wie dem aus Redmond sind solche Bug-Bounty-Prämien peanuts.

In Deutschland bekommt man wenigstens eine Strafanzeige als Belohnung…

Er hat aus dem Bugbounty-Programm von Google dafür 600 USD bekommen, nachlesbar bei Golem, vorgestern.

Dass der Fehlerreport von MS nicht angenommen wurde, soll angeblich daran liegen, dass der Entdecker der Lücke kein Video beigelegt hat, was den Angriff dokumentriert, wa sehr lächerlich ist.

…über undokumentierte NT-APIs …Wenn ich so was lese (noch nicht geprüft), dann ist das genau die Qualität die man sich bei Microsoft einkauft und bezahlt.

Es ist ja Ostern – ein Easter Egg sozusagen ;-)

In jedem Betriebssystem und jeder Software gibt es undokumentierte Aufrufe.

Warum sind sie undokumentiert?

Weil sie keiner benutzen soll! Sind nur für interne Zwecke. Können sich jederzeit ändern.

btw: Jedenfalls hat die betroffene Person dann diesen Blog-Beitrag auf Blog-Spot veröffentlicht. Und er hat auf GitHub einen Exploit veröffentlicht.

That was really stupid 😂

btw: Microsoft enttarnt eine sehr ausgeklügelte Phishing-Kampagne

https://winfuture.de/news,157999.html

"Außerdem nutzt der Exploit die Offline-Registrierungsbibliothek von Microsoft (offreg), was auf mögliche Manipulationen an den Defender-Konfigurations-Hives außerhalb des Echtzeitschutzes hindeutet."

VÖLLIG FALSCH!

Die Demonstration benutzt die (seit Windows 7 mit Signatur-Aktualisierungen verteilte) OFFREG.dll um aus einer Kopie der SAM-Registry-Hive Kontonamen und deren Kennwort-Hashes auszulesen, die anschliessend zur Authentifizierung verwendet werden.

Damit wär's dann doch aber auch keine "0-day-Schwachstelle", oder wie ist das zu verstehen?

(Sorry, ernst gemeinte Frage und soll kein Bashing gegen die Artikel-Headline darstellen – bin da nicht so firm und versuche für mich Zuordnungen zu finden!)

"Der PoC missbraucht anschließend NTFS-Symlinks/Junction-Einträge über undokumentierte NT-APIs (NtCreateSymbolicLinkObject, NtSetInformationFile), …"

DOPPELT FALSCH!

1) NtCreateSymbolicLinkObject() hat NICHTS mit dem (NTFS-)Dateisystem zu tun, sondern erzeugt symbolische Links im NT-Objektmanager;

2) NtSetInformationFile() ist dokumentiert: siehe https://msdn.microsoft.com/en-us/library/ff557671.aspx oder https://msdn.microsoft.com/en-us/library/ff567096.aspx

Hallo.

Gibt es in der Zwischenzeit ein Update, ob ein Patch verfügbar ist und sogar schon ausgerollt wurde? Ich habe festgestellt, dass einige Plattformen auf diese Meldung aufgesprungen waren – aber aber seit dem ist auch irgendwie nur Grillzirpen zu vernehmen.

Wenn, würde der am 14. April 2026, am späten Abend ausgerollt werden. Patchen scheint mir eh überbewertet – wir haben seine seit Ende 2025 ausgenutzte 0-day-Schwachstelle im Adobe Reader. Seit dem Wochenende liegt ein Notfallpatch vor, der binnen 72 Stunden eingespielt werden soll. Ich hatte zum 11. April 2026 im Beitrag Adobe Reader Notfallpatch für 0-Day-Schwachstelle CVE-2026-34621 den Patch erwähnt. Eigentlich müsste der Beitrag "steil gehen", interessiert aber kaum – entweder nutzt niemand den Adobe Reader, oder es interessiert niemanden, dass die patchen. Dürfte bei BlueHammer ähnlich sein.

Ich habe die nun verfügbaren Informationen zum Patch und zur Analyse nachgetragen. Sie den am Artikelende verlinkten Folgebeitrag.