CEMU ist eine Software zur Emulation von Wii U Games und Anwendungen auf einem PC, die für verschiedene Betriebssysteme angeboten wird. Das Entwicklerteam des CEMU-Emulators hat bekannt gegeben, dass auf der GitHub-Seite des Projekte fast eine Woche lang manipulierte Builds für Ubuntu und Apps angeboten wurden.

CEMU ist eine Software zur Emulation von Wii U Games und Anwendungen auf einem PC, die für verschiedene Betriebssysteme angeboten wird. Das Entwicklerteam des CEMU-Emulators hat bekannt gegeben, dass auf der GitHub-Seite des Projekte fast eine Woche lang manipulierte Builds für Ubuntu und Apps angeboten wurden.

Die Information ist mir die Woche bereits im Beitrag Popular Wii U emulator CEMU has been offering compromised downloads for days vom 12. Mai 2026 von Neowin.net untergekommen. Im Diskussionsbereich hat sich zudem ein Leser mit "Keine Ahnung ob sowas überhaupt noch als "News" gilt, aber im offiziellen Downloadbereich von Cemu gab es etwa eine Woche lang Malware bei den Downloads, für Linux interessanterweise diesmal, die Windows Versionen wurden verschont." gemeldet.

Der Leser verwies auf den Cemu-GitHub-Eintrag [COMPROMISED] v2.6 Linux Ubuntu and AppImage release assets have been replaced (SOLVED, now restored), wo folgende Information zu finden ist.

Hello, we noticed that two assets on the v2.6 release were deleted and re-uploaded on 2026-05-07 / 2026-05-08 by user MangelSpec, who has no prior contribution to this repo.

The original assets, uploaded by github-actions[bot] on 2025-02-06, are gone.

Affected assets:

File: cemu-2.6-ubuntu-22.04-x64.zip

Uploader: MangelSpec

Uploaded (UTC): 2026-05-07 22:55

sha256: f140e76236b96adf7cdc796227af9808665143bc674debb77729fa3e4b8327cc

Downloads: ~1,957

────────────────────────────────────────

File: Cemu-2.6-x86_64.AppImage

Uploader: MangelSpec

Uploaded (UTC): 2026-05-08 01:41

sha256: d07a29c4458d00e42d5d9e6345932592e91644d6b821bacdb7a543c628e0b41a

Downloads: ~19,897Windows .zip, macOS .dmg, and the v2.6 git tag (a6fb0a4) are unchanged.

Both bundle a file called startup.py that that are also part of a larger supply chain attack campaign

Happy to share the queries I used if useful.

Detaillierte Informationen zu dieser Ankündigung, was betroffen ist und wie man eine Infektion feststellen kann, finden sich hier. Die AppImage- und Ubuntu-ZIP-Dateien von Cemu 2.6:

Cemu-2.6-x86_64.AppImage

cemu-2.6-ubuntu-22.04-x64.zip

auf dem GitHub-Repository waren im Zeitraum vom 6. Mai bis 12. Mai 2026 von einem pro-russischen Angreifer kompromittiert. Windows oder macOS waren davon nicht betroffen. Auch Flatpak-Nutzer sind nicht betroffen.

Wer allerdings die obigen Dateien zwischen dem 6. und 12. Mai von der CEMU-GitHub-Seite heruntergeladen hat, ist betroffen. Davon betroffen sind auch Launcher von Drittanbietern, die ihre Dateien normalerweise direkt aus diesem Repository beziehen. Inzwischen wurden die kompromittierten Versionen durch die korrekten Versionen ersetzt. Die Malware erzeugte folgende Dateien und Verzeichnisse:

/tmp/.transformers

/usr/bin/pgmonitor.py

~/.local/bin/pgmonitor.py

/etc/systemd/system/pgsql-monitor.service

~/.config/systemd/user/pgsql-monitor.service

/tmp/kubectl

Falls die Software zum oben genannten Zeitraum heruntergeladen wurde und die obigen Einträge nicht vorhanden sind, sollte man aber nicht schließen, dass man sicher sei. Der volle Funktionsumfang der Malware ist bisher nicht. Am sichersten sei es, eine Neuinstallation des Betriebssystems durchzuführen, raten die Entwickler.

Weiterhin sollten Betroffene zumindest die betroffenen Binärdateien löschen und alle ihre Passwörter, GitHub-Token, SSH-Schlüssel sowie alles, was zur Authentifizierung bei Diensten verwendet wird, zurücksetzen. Die Malware enthält einen ziemlich ausgeklügelten Passwort-Stealer für viele Dienste, das steht schon fest. Die meisten dieser Dienste davon stehen in irgendeiner Weise mit Programmierung oder Cloud-Anbietern in Verbindung. Die CEMU-Entwickler vermuten, dass dies den Malware-Autoren helfen soll, weitere Software zu infizieren.

Es wird auch empfohlen, die IP-Adresse 83.142.209.194 blockieren (auch wenn man nicht betroffen ist), da diese als fest programmierter Remote-Endpunkt verwendet wird.

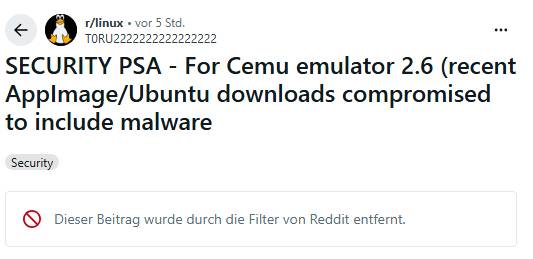

Der Leser verwies auf eine entsprechende Diskussion SECURITY PSA – For Cemu emulator 2.6 (recent AppImage/Ubuntu downloads compromised to include malware auf reddit.com, die laut Leser "zensiert" wurde (zumindest war sie es zum Zeitpunkt, als der Leser den Kommentar im Diskussionsbereich des Blogs hier eingestellt hat).

Erkennbar wird das durch den in obigem Screenshot sichtbaren Text, dass ein Beitrag durch den Reddit-Filter entfernt wurde. Der Leser meinte: "Man kann sicherlich über Emulatoren denken wie man will, und vermutlich war es hier ein automatisches Mod-System und keine manuelle Entscheidung, aber ich bin mal gespannt ob der Beitrag da wiederhergestellt wird."

MVP: 2013 – 2016

MVP: 2013 – 2016

Diese automatischen Sperrsysteme drehen in letzter Zeit komplett durch!

So bald es nur ein paar "falsche Wörter" in der richtigen Reihenfolge sind, wird gesperrt, gelöscht oder nur "ab 18".

Bei Youtube ist das in letzter Zeit besonders Schlimm geworden!

Vielleicht kann G. Born da mal einen Text für die Halde schreiben.

das liegt aber eher daran das die Teile so scharf eingestellt sein müssen, insbesondere für Seiten/Firmen aus/in der USA, da die sonst ruckzuck auf Millionen verklagt werden.

Wir hier in der EU haben da ja ein EuGH Urteil, welches die Diskussion, selbst die Verlinkung im Rahmen der Berichtserstattung erlaubt.

Da wurde die ContentMAFIA richtig gefistet ;-P aber du weisst ja die EU ist auf der Bühne unbedeutend. Youtube; Reddit usw. sind halt nicht aus der EU!

Öffentliche IP Adresse ändern ggf. durch Router-Neustart, ggf. mehrfach wiederholen! Alternativ VPN oder Proxy-Server verwenden.

Liegt oft an den Cloudflare "Profis"

ist ne dumme Idee, bei mehrfachen Neustart geht der Gegenstellenverteiler davon aus das deine Leitung Probleme hat und schiebt dich in ein Failsafe Profil… was meistens weniger Geschwindigkeit bedeutet als deine Leitung könnte.

IP Adrese neu beziehen (wenn das dein Router kann), aber ohne Neustart!

und auch nicht zu oft hinetreinander… sonst verschenkst du Leitungskapazität für nix.